Configurar MFA

Configurar los ajustes de MFA en Logto

Logto ofrece opciones flexibles de configuración de MFA para satisfacer diferentes requisitos de seguridad. Puedes configurar MFA a nivel global para todos los usuarios o habilitarlo por organización para aplicaciones multi-inquilino.

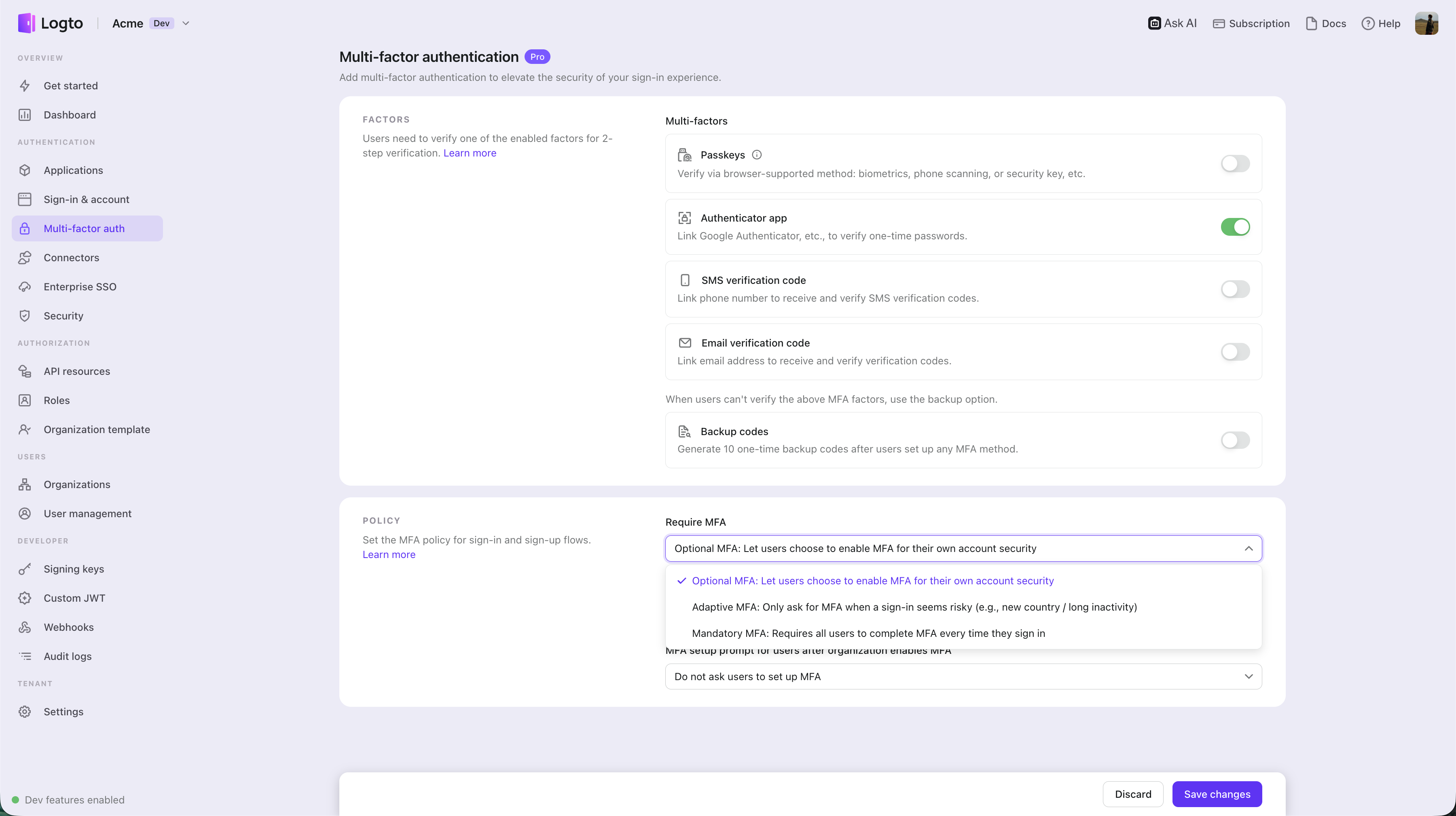

Configuración global de MFA

Sigue estos pasos para habilitar MFA en el flujo de inicio de sesión de los usuarios en Logto:

- Navega a: Consola > Autenticación multifactor.

- Habilita los factores de verificación compatibles para tus usuarios.

- Factores primarios:

- Llaves de acceso (WebAuthn): Una opción de alta seguridad adecuada para productos web que admiten biometría de dispositivos o llaves de seguridad, etc., garantizando una protección robusta.

- OTP de aplicación autenticadora: El método más común y ampliamente aceptado. Utiliza una contraseña de un solo uso basada en tiempo (TOTP) generada por una aplicación autenticadora como Google Authenticator o Authy.

- Verificación por SMS: Un método conveniente que envía códigos de verificación de un solo uso por SMS al número de teléfono registrado del usuario, ideal para quienes prefieren la autenticación móvil sin aplicaciones adicionales.

- Verificación por correo electrónico: Un método ampliamente accesible que entrega códigos de verificación de un solo uso al correo electrónico registrado del usuario, adecuado para usuarios en todas las plataformas y dispositivos.

- Factores de respaldo:

- Códigos de respaldo: Sirve como opción de respaldo cuando los usuarios no pueden verificar ninguno de los factores primarios mencionados. Habilitar esta opción reduce la fricción para que los usuarios accedan exitosamente.

- Factores primarios:

- Elige la política Requerir MFA en el menú desplegable. Esta política controla cuándo los usuarios deben completar MFA durante el inicio de sesión:

- MFA opcional: Permite que los usuarios decidan si habilitan MFA para la seguridad de su propia cuenta. Los usuarios pueden omitir la configuración de MFA durante el inicio de sesión y configurarla más tarde a través de la página de ajustes de cuenta de autoservicio. Aprende más sobre cómo implementar una página de ajustes de cuenta de usuario.

- MFA adaptativa: Aplica MFA solo cuando un inicio de sesión parece inusual, de modo que los inicios de sesión de bajo riesgo sean más fluidos mientras que los sospechosos reciban verificación adicional. Para tomar esa decisión, Logto evalúa señales contextuales de alto nivel como el nivel de inactividad del usuario, si el contexto de inicio de sesión actual es coherente con patrones recientes relacionados con viajes, el estado de la conexión de red y otros indicadores de sesión o ambientales. Este modo depende de tu configuración existente de MFA (debe haber al menos un factor de MFA habilitado), se aplica a los flujos de inicio de sesión de usuario final y no depende de la huella digital del dispositivo ni del seguimiento preciso de ubicación.

- MFA obligatoria: Requiere que todos los usuarios completen MFA en cada inicio de sesión. Los usuarios que no hayan configurado MFA deben completar la configuración antes de continuar.

- Cuando se selecciona MFA opcional o MFA adaptativa, configura la política de aviso de configuración de MFA:

- No pedir a los usuarios que configuren MFA: No se pedirá a los usuarios que configuren MFA durante el inicio de sesión.

- Pedir a los usuarios que configuren MFA durante el registro: Se pedirá a los nuevos usuarios que configuren MFA durante el registro, y los usuarios existentes verán el aviso en su próximo inicio de sesión. Bajo MFA opcional, los usuarios pueden omitir este paso y no volverá a aparecer. Bajo MFA adaptativa, una vez avisados, los usuarios deben completar la configuración de MFA antes de finalizar el flujo actual de inicio de sesión o registro.

- Pedir a los usuarios que configuren MFA en su inicio de sesión después del registro: Se pedirá a los nuevos usuarios que configuren MFA en su segundo inicio de sesión después del registro, y los usuarios existentes verán el aviso en su próximo inicio de sesión. Bajo MFA opcional, los usuarios pueden omitir este paso y no volverá a aparecer. Bajo MFA adaptativa, una vez avisados, los usuarios deben completar la configuración de MFA antes de finalizar el flujo actual de inicio de sesión o registro.

Cuando se selecciona MFA opcional o MFA adaptativa y Logto decide avisar al usuario para inscribirse, el flujo primero muestra una página de confirmación para habilitar MFA titulada Activar la verificación en 2 pasos. Bajo MFA opcional, los usuarios pueden elegir Activar la verificación en 2 pasos para continuar con la vinculación de MFA, u omitir el aviso y finalizar el flujo actual de inicio de sesión / registro sin activar MFA. Bajo MFA adaptativa, una vez avisados, los usuarios deben continuar con la vinculación de MFA antes de finalizar el flujo actual de inicio de sesión o registro.

Si necesitas avisar a un usuario nuevamente después de que haya omitido la inscripción en MFA, restablece su estado de omisión para que la pantalla de configuración aparezca la próxima vez que inicie sesión. Los administradores pueden usar la Management API (PATCH /api/users/{userId}/logto-configs), y los desarrolladores que construyan flujos de autoservicio pueden llamar a la Account API (PATCH /api/my-account/logto-configs). Referencia de Management API · Referencia de Account API

Configuración de MFA a nivel de organización

Para productos con arquitectura multi-inquilino que admiten Organizaciones, en la mayoría de los casos no necesitas requerir MFA para todos los usuarios. En su lugar, MFA puede habilitarse por organización, permitiéndote adaptar los requisitos según las necesidades de cada cliente. Para comenzar, consulta Requerir MFA para miembros de la organización.

En la sección Autenticación multifactor, establece Aviso de configuración de MFA para usuarios después de que la organización habilite MFA en Pedir a los usuarios que configuren MFA en el próximo inicio de sesión (sin omisión). Los miembros de cualquier organización que requiera MFA serán avisados para completar la configuración de MFA en su próximo inicio de sesión, y el aviso no podrá ser omitido.

Flujo de usuario de MFA

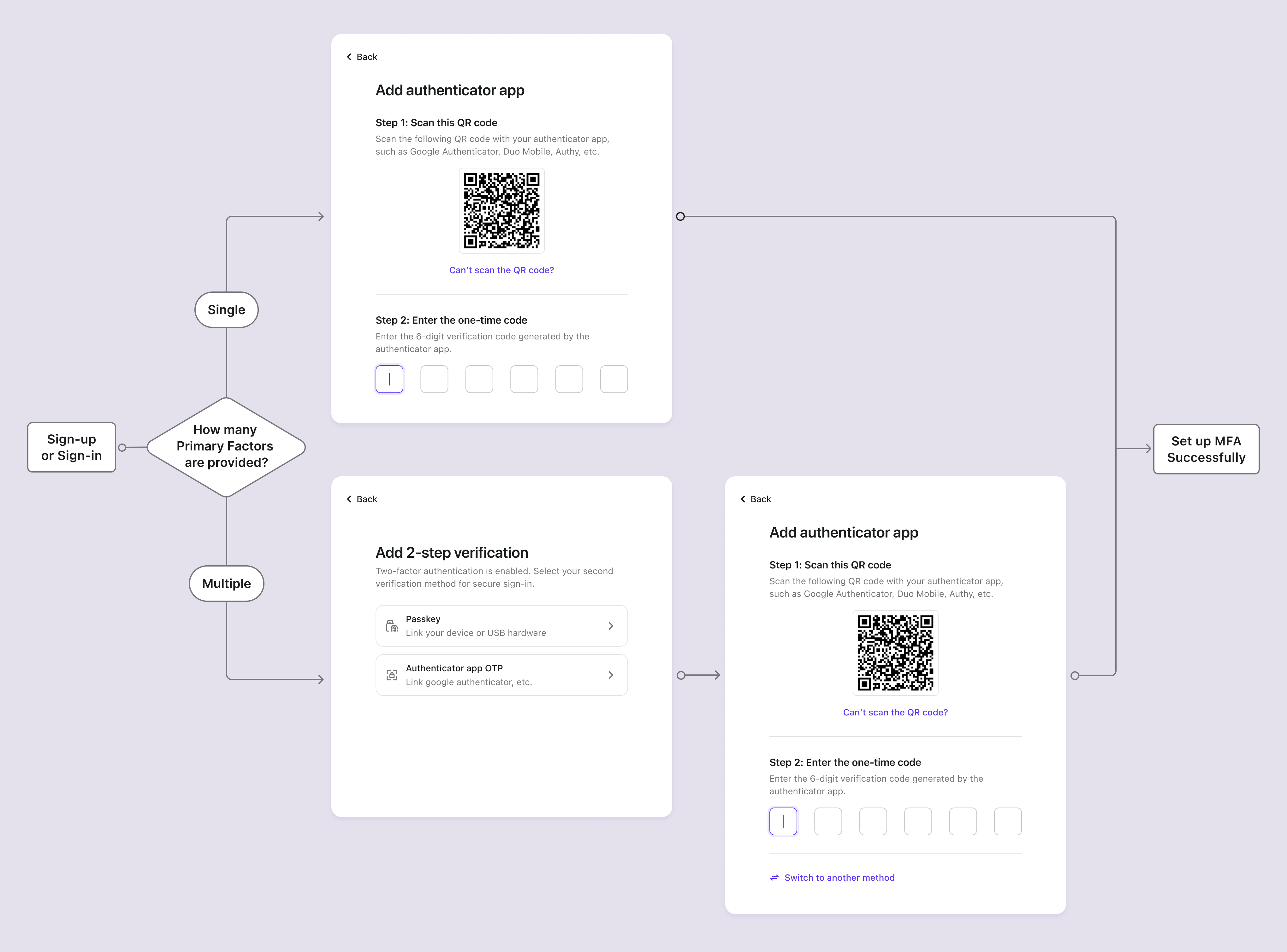

Flujo de configuración de MFA

Una vez habilitado MFA, es posible que se pida a los usuarios configurar MFA durante el inicio de sesión y registro. Los usuarios solo pueden omitir este proceso de configuración cuando se selecciona MFA opcional en la política Requerir MFA.

- Visitar la página de inicio de sesión o registro: El usuario navega a la página de inicio de sesión o registro.

- Completa el inicio de sesión o registro: El usuario completa el proceso de verificación de identidad dentro del flujo de inicio de sesión o registro.

- Si se selecciona MFA opcional o MFA adaptativa y tu política de aviso está habilitada, Logto puede mostrar primero la página

Activar la verificación en 2 pasosantes de iniciar la vinculación de cualquier factor de MFA. - Bajo MFA opcional, los usuarios pueden omitir esta página o hacer clic en

Activar la verificación en 2 pasospara continuar. Bajo MFA adaptativa, una vez avisados, los usuarios deben continuar con la vinculación de MFA.

- Si se selecciona MFA opcional o MFA adaptativa y tu política de aviso está habilitada, Logto puede mostrar primero la página

- Configurar el factor primario de MFA: Se pide al usuario configurar su factor primario de MFA (ya sea llave de acceso, OTP de aplicación autenticadora, código SMS o código de correo electrónico).

- Si hay varios factores primarios habilitados, pueden elegir la opción que prefieran.

- Si el factor primario es el mismo que el identificador de registro (por ejemplo, SMS o correo electrónico), se verificará previamente, permitiendo a los usuarios omitir el paso de verificación y pasar directamente al siguiente paso (por ejemplo, "Agregar otra verificación en 2 pasos" o "Guarda tus factores de respaldo").

- Si se selecciona MFA opcional en la política Requerir MFA, pueden omitir este paso seleccionando el botón "Omitir".

- Configurar el factor de respaldo de MFA: Si los Códigos de respaldo están habilitados, se pedirá al usuario guardar los códigos de respaldo después de configurar correctamente su factor de autenticación primario. Se mostrarán códigos de respaldo generados automáticamente, que el usuario puede descargar y almacenar de forma segura. El usuario debe confirmar manualmente los códigos de respaldo para completar el proceso de configuración de MFA.

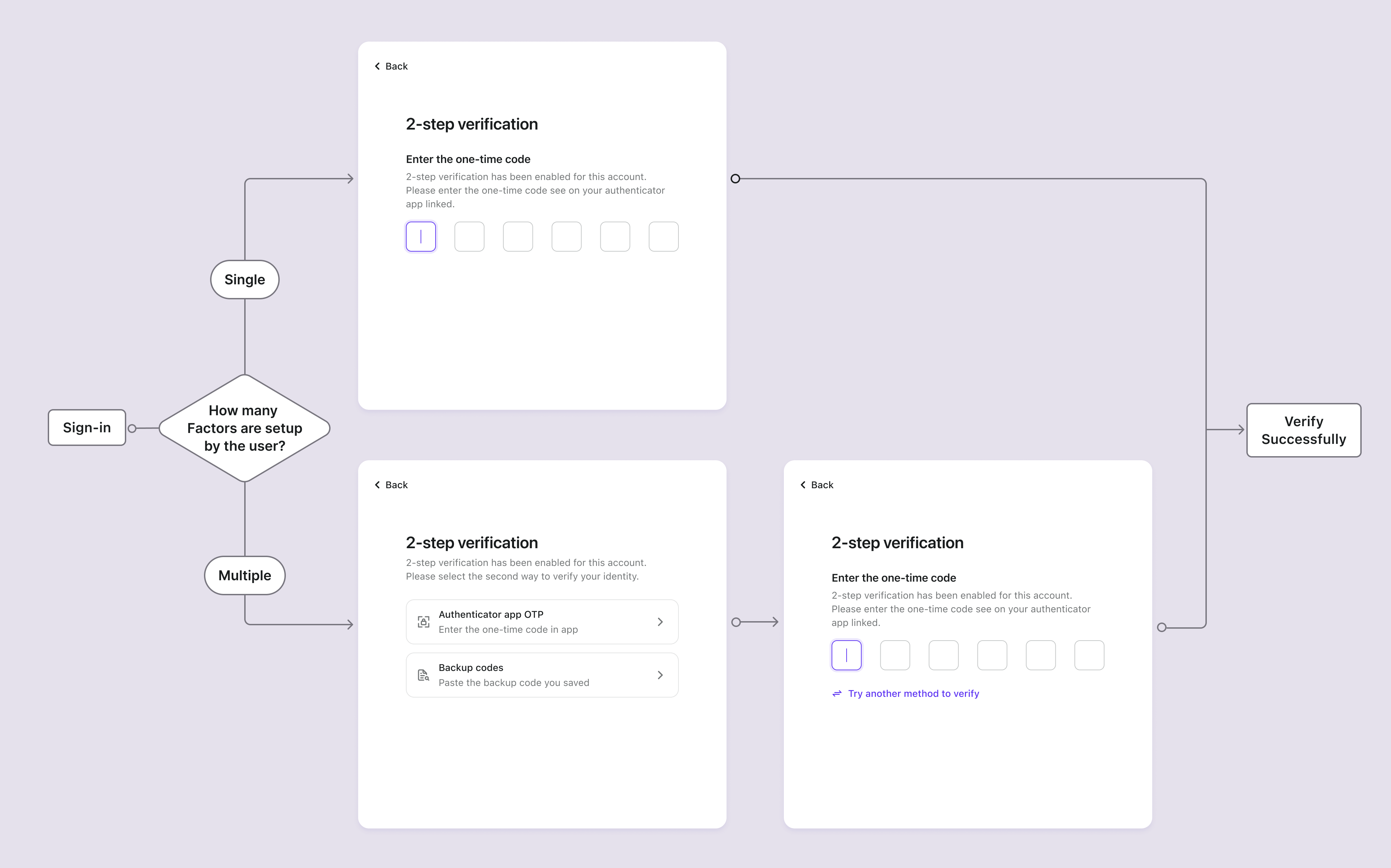

Flujo de verificación de MFA

A los usuarios que hayan configurado MFA se les pedirá verificar su identidad usando los factores de MFA configurados durante el inicio de sesión. El factor de verificación dependerá de la configuración de MFA en Logto y de los ajustes del usuario.

Si el usuario inicia sesión con inicio de sesión con llave de acceso, Logto omite el paso de verificación de MFA por separado. Esto se debe a que la llave de acceso utilizada para iniciar sesión es en sí misma un factor de MFA WebAuthn.

- Si un usuario solo ha configurado un factor, lo verificará directamente.

- Si un usuario ha configurado varios factores para 2FA, el sistema presentará opciones de verificación según las siguientes reglas de prioridad:

- Prioridad de llave de acceso: Si el usuario tiene una llave de acceso configurada, se presentará como el método de verificación predeterminado.

- Preferencia de último uso: Si no hay llave de acceso disponible, el sistema priorizará el método de verificación que el usuario utilizó con éxito por última vez.

- Lista de selección: Si ninguna de las prioridades anteriores aplica, la página de verificación en 2 pasos mostrará todos los métodos de verificación vinculados disponibles para que el usuario elija.

- Los usuarios pueden hacer clic en "Probar otro método de verificación" para cambiar entre diferentes opciones de verificación en cualquier momento.

- Si todos los factores primarios habilitados no están disponibles para el usuario, y el código de respaldo está habilitado, pueden usar el código de respaldo de un solo uso para verificar su identidad.

Gestión de MFA

Más allá de la configuración inicial durante el inicio de sesión / registro, los usuarios pueden gestionar sus ajustes de MFA a través de un centro de cuentas de autoservicio. Esto proporciona flexibilidad para que los usuarios vinculen o desvinculen factores de MFA según sus necesidades.

Construir un centro de cuentas

Puedes construir un centro de cuentas completo usando la Account API de Logto, que permite a los usuarios:

- Vincular nuevos factores de MFA: Agregar aplicaciones autenticadoras adicionales, llaves de acceso o regenerar códigos de respaldo

- Desvincular factores de MFA existentes: Eliminar métodos de MFA que ya no deseen usar

- Ver el estado actual de MFA: Ver qué factores de MFA están configurados actualmente

Avisos de configuración de MFA después del inicio de sesión

Para aplicaciones que no requieren MFA durante el registro inicial, puedes implementar avisos inteligentes para fomentar la configuración de MFA:

- Avisos condicionales: Mostrar recomendaciones de configuración de MFA según el comportamiento del usuario o el valor de la cuenta

- Paneles de seguridad: Mostrar puntuaciones de seguridad que mejoran cuando se habilita MFA

- Incorporación gradual: Presentar la configuración de MFA como parte de un flujo progresivo de mejora de seguridad

Aprende más sobre cómo implementar estos patrones con la Account API.

Gestionar el MFA del usuario en la Consola

En la Consola > Gestión de usuarios, los administradores pueden gestionar eficazmente los ajustes de MFA de los usuarios:

- Ver el estado de MFA del usuario: Comprobar qué factores de MFA están habilitados para cada usuario.

- Eliminar el MFA del usuario: Eliminar todos los factores de MFA de un usuario, obligándolo a configurar MFA nuevamente.

Preguntas frecuentes

¿Qué sucede cuando los administradores eliminan los factores de MFA existentes de un usuario?

Cuando los administradores eliminan todos los factores primarios de MFA de un usuario (llave de acceso, OTP de aplicación autenticadora, SMS o correo electrónico), ocurrirán los siguientes escenarios durante el próximo inicio de sesión del usuario:

Escenario 1: No quedan factores de MFA

- Si no existen factores de MFA (incluyendo que no haya códigos de respaldo) y la política de MFA requiere MFA, se permitirá al usuario iniciar sesión sin verificación de MFA y se le pedirá inmediatamente que configure MFA nuevamente.

Escenario 2: Aún existen códigos de respaldo

- Si aún hay códigos de respaldo disponibles, el usuario debe primero verificar usando un código de respaldo durante el inicio de sesión.

- Tras la verificación exitosa del código de respaldo, se pedirá al usuario que configure un nuevo factor primario de MFA.

- Si el usuario puede omitir esta configuración depende de la política de MFA configurada.

- Este enfoque evita que los usuarios queden bloqueados fuera de sus cuentas cuando no hay factores primarios disponibles.