MFA konfigurieren

MFA-Einstellungen in Logto konfigurieren

Logto bietet flexible Konfigurationsmöglichkeiten für Multi-Faktor-Authentifizierung (MFA), um unterschiedlichen Sicherheitsanforderungen gerecht zu werden. Du kannst MFA global für alle Benutzer konfigurieren oder sie für Multi-Tenant-Anwendungen organisationsspezifisch aktivieren.

Globale MFA-Konfiguration

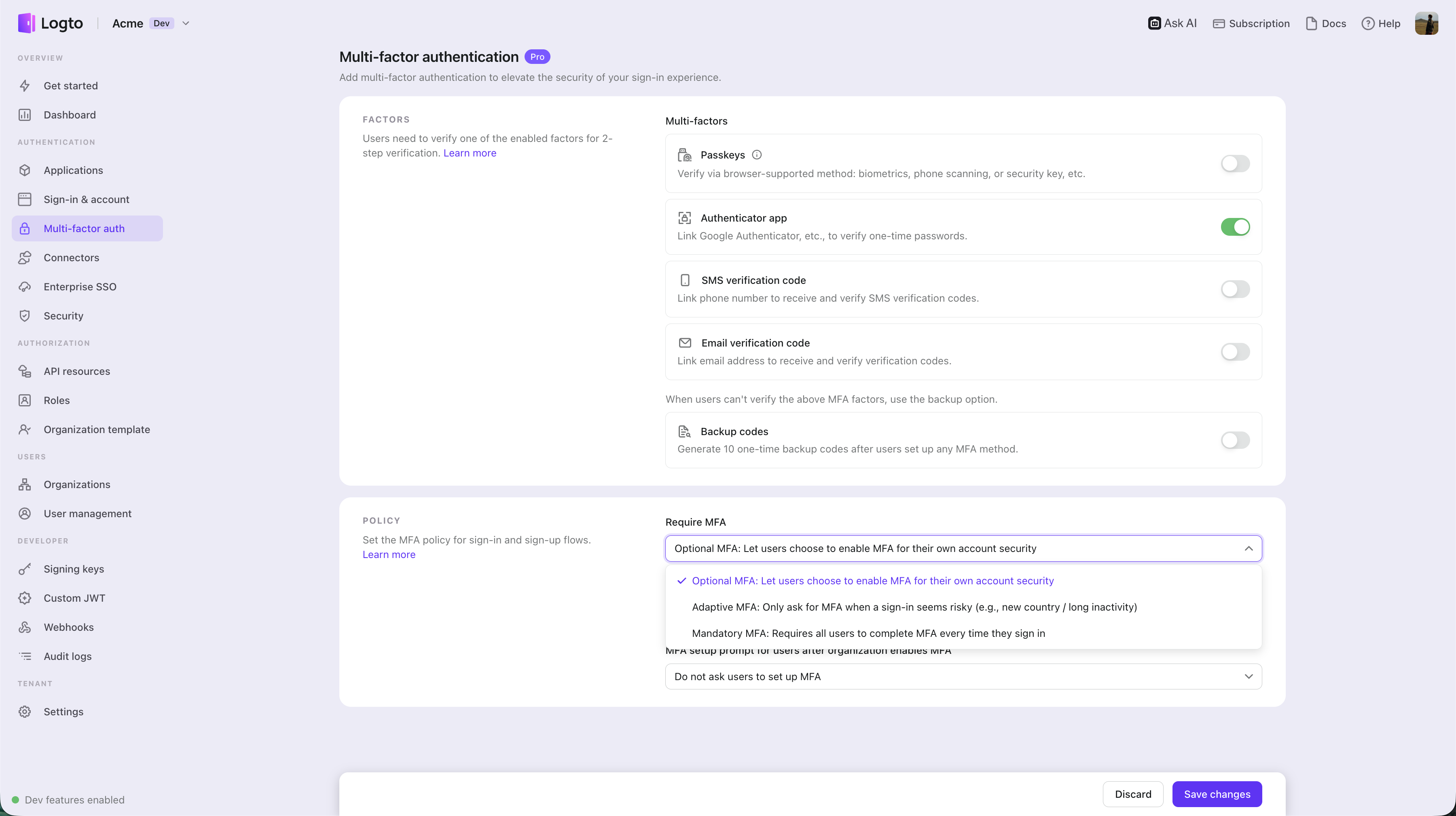

Folge diesen Schritten, um MFA im Logto-Anmeldeprozess für Benutzer zu aktivieren:

- Navigiere zu: Konsole > Multi-Faktor-Authentifizierung.

- Aktiviere die unterstützten Verifizierungsfaktoren für deine Benutzer.

- Primäre Faktoren:

- Passkeys (WebAuthn): Eine hochsichere Option, geeignet für Webprodukte mit Gerätebiometrie oder Sicherheitsschlüsseln usw., die einen robusten Schutz gewährleisten.

- Authenticator App OTP: Die gängigste und am weitesten akzeptierte Methode. Verwende ein zeitbasiertes Einmalpasswort (TOTP), das von einer Authenticator-App wie Google Authenticator oder Authy generiert wird.

- SMS-Verifizierung: Eine bequeme Methode, bei der Einmalcodes per SMS an die registrierte Telefonnummer des Benutzers gesendet werden – ideal für Benutzer, die eine mobile Authentifizierung ohne zusätzliche Apps bevorzugen.

- E-Mail-Verifizierung: Eine weit verbreitete Methode, die Einmalcodes an die registrierte E-Mail-Adresse des Benutzers sendet – geeignet für Benutzer auf allen Plattformen und Geräten.

- Backup-Faktoren:

- Backup-Codes: Dient als Backup-Option, wenn Benutzer keinen der oben genannten primären Faktoren verifizieren können. Die Aktivierung dieser Option reduziert die Hürden für einen erfolgreichen Zugriff der Benutzer.

- Primäre Faktoren:

- Wähle die MFA erforderlich-Richtlinie aus dem Dropdown-Menü. Diese Richtlinie steuert, wann Benutzer während der Anmeldung MFA abschließen müssen:

- Optionale MFA: Überlasse es den Benutzern, ob sie MFA für die Sicherheit ihres Kontos aktivieren möchten. Benutzer können die MFA-Einrichtung während der Anmeldung überspringen und sie später über die Self-Service-Kontoeinstellungen einrichten. Mehr erfahren über die Implementierung einer Benutzerkontoeinstellungsseite.

- Adaptive MFA: Wende MFA nur an, wenn eine Anmeldung ungewöhnlich erscheint, sodass risikolose Anmeldungen reibungslos bleiben und verdächtige Anmeldungen eine zusätzliche Verifizierung erhalten. Für diese Entscheidung bewertet Logto kontextuelle Signale wie die Inaktivität des Benutzers, ob der aktuelle Anmeldekontext mit den letzten reisebezogenen Anmeldemustern übereinstimmt, den Zustand der Netzwerkverbindung und andere Sitzungs- oder Umweltindikatoren. Dieser Modus hängt von deiner bestehenden MFA-Konfiguration ab (mindestens ein MFA-Faktor muss aktiviert sein), gilt für Endbenutzer-Anmeldeflüsse und basiert nicht auf Geräte-Fingerprinting oder präzisem Location-Tracking.

- Verpflichtende MFA: Erfordert, dass alle Benutzer bei jeder Anmeldung MFA abschließen. Benutzer, die MFA noch nicht eingerichtet haben, müssen dies vor der Fortsetzung tun.

- Wenn Optionale MFA oder Adaptive MFA ausgewählt ist, konfiguriere die MFA-Einrichtungsaufforderung:

- Benutzer nicht zur MFA-Einrichtung auffordern: Benutzer werden während der Anmeldung nicht zur MFA-Einrichtung aufgefordert.

- Benutzer während der Registrierung zur MFA-Einrichtung auffordern: Neue Benutzer werden während der Registrierung zur MFA-Einrichtung aufgefordert, bestehende Benutzer sehen die Aufforderung bei ihrer nächsten Anmeldung. Unter Optionale MFA können Benutzer diesen Schritt überspringen und er erscheint nicht erneut. Unter Adaptive MFA müssen Benutzer nach der Aufforderung die MFA-Einrichtung abschließen, bevor sie den aktuellen Anmelde- oder Registrierungsprozess beenden können.

- Benutzer nach der Registrierung bei der nächsten Anmeldung zur MFA-Einrichtung auffordern: Neue Benutzer werden bei ihrer zweiten Anmeldung nach der Registrierung zur MFA-Einrichtung aufgefordert, bestehende Benutzer sehen die Aufforderung bei ihrer nächsten Anmeldung. Unter Optionale MFA können Benutzer diesen Schritt überspringen und er erscheint nicht erneut. Unter Adaptive MFA müssen Benutzer nach der Aufforderung die MFA-Einrichtung abschließen, bevor sie den aktuellen Anmelde- oder Registrierungsprozess beenden können.

Wenn Optionale MFA oder Adaptive MFA ausgewählt ist und Logto entscheidet, den Benutzer zur Einrichtung aufzufordern, wird zunächst eine Bestätigungsseite mit dem Titel 2-Schritt-Verifizierung aktivieren angezeigt. Unter Optionale MFA können Benutzer 2-Schritt-Verifizierung aktivieren wählen, um mit der MFA-Bindung fortzufahren, oder die Aufforderung überspringen und den aktuellen Anmelde- / Registrierungsprozess ohne MFA abschließen. Unter Adaptive MFA müssen Benutzer nach der Aufforderung mit der MFA-Bindung fortfahren, bevor sie den aktuellen Anmelde- oder Registrierungsprozess beenden können.

Wenn du einen Benutzer nach dem Überspringen der MFA-Einrichtung erneut auffordern möchtest, setze seinen Überspringen-Status zurück, damit der Einrichtungsbildschirm beim nächsten Anmelden erscheint. Admins können die Management API (PATCH /api/users/{userId}/logto-configs) verwenden, und Entwickler, die Self-Service-Flows bauen, können die Account API (PATCH /api/my-account/logto-configs) aufrufen. Management API Referenz · Account API Referenz

MFA-Konfiguration auf Organisationsebene

Für Produkte mit Multi-Tenant-Architektur, die Organisationen unterstützen, musst du in den meisten Fällen nicht für alle Benutzer MFA verlangen. Stattdessen kann MFA organisationsspezifisch aktiviert werden, sodass du die Anforderungen je nach Kundenbedarf anpassen kannst. Weitere Informationen findest du unter MFA für Organisationsmitglieder erforderlich machen.

Im Abschnitt Multi-Faktor-Authentifizierung stelle MFA-Einrichtungsaufforderung für Benutzer nach Aktivierung von MFA durch die Organisation auf Benutzer bei der nächsten Anmeldung zur MFA-Einrichtung auffordern (kein Überspringen). Mitglieder jeder Organisation, die MFA verlangt, werden dann bei ihrer nächsten Anmeldung zur MFA-Einrichtung aufgefordert, und die Aufforderung kann nicht übersprungen werden.

MFA-Benutzerfluss

MFA-Einrichtungsprozess

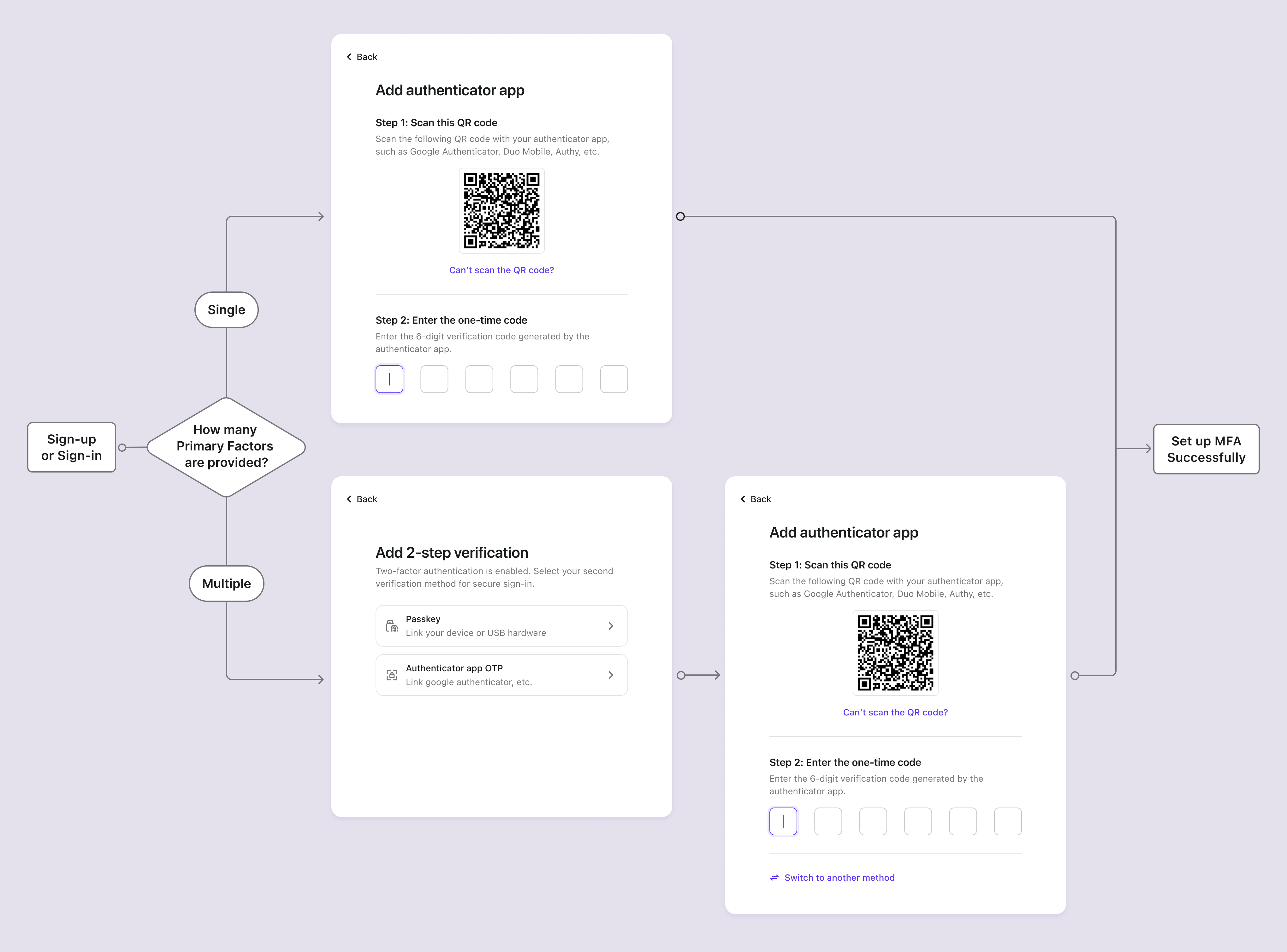

Sobald MFA aktiviert ist, werden Benutzer möglicherweise während der Anmeldung oder Registrierung zur MFA-Einrichtung aufgefordert. Benutzer können diesen Einrichtungsprozess nur überspringen, wenn Optionale MFA in der MFA erforderlich-Richtlinie ausgewählt ist.

- Anmelde- oder Registrierungsseite aufrufen: Der Benutzer navigiert zur Anmelde- oder Registrierungsseite.

- Anmeldung oder Registrierung abschließen: Der Benutzer durchläuft den Identitätsprüfungsprozess im Anmelde- oder Registrierungsfluss.

- Wenn Optionale MFA oder Adaptive MFA ausgewählt ist und die Aufforderungsrichtlinie aktiviert ist, zeigt Logto möglicherweise zuerst die Seite

2-Schritt-Verifizierung aktivierenan, bevor eine MFA-Faktorbindung beginnt. - Unter Optionale MFA können Benutzer diese Seite überspringen oder auf

2-Schritt-Verifizierung aktivierenklicken, um fortzufahren. Unter Adaptive MFA müssen Benutzer nach der Aufforderung mit der MFA-Bindung fortfahren.

- Wenn Optionale MFA oder Adaptive MFA ausgewählt ist und die Aufforderungsrichtlinie aktiviert ist, zeigt Logto möglicherweise zuerst die Seite

- Primären MFA-Faktor einrichten: Der Benutzer wird aufgefordert, seinen primären MFA-Faktor einzurichten (entweder Passkey, Authenticator-App-OTP, SMS-Code oder E-Mail-Code).

- Wenn mehrere primäre Faktoren aktiviert sind, kann der Benutzer seine bevorzugte Option wählen.

- Wenn der primäre Faktor mit dem Registrierungskennzeichen übereinstimmt (z. B. SMS oder E-Mail), wird dieser vorverifiziert, sodass Benutzer den Verifizierungsschritt überspringen und direkt zum nächsten Schritt übergehen können (z. B. "Füge eine weitere 2-Schritt-Verifizierung hinzu" oder "Speichere deine Backup-Faktoren").

- Wenn Optionale MFA in der MFA erforderlich-Richtlinie ausgewählt ist, kann dieser Schritt durch Auswahl der Schaltfläche "Überspringen" übersprungen werden.

- Backup-MFA-Faktor einrichten: Wenn Backup-Codes aktiviert sind, wird der Benutzer nach erfolgreicher Konfiguration seines primären Authentifizierungsfaktors aufgefordert, Backup-Codes zu speichern. Automatisch generierte Backup-Codes werden dem Benutzer angezeigt, die er herunterladen und sicher aufbewahren kann. Der Benutzer muss die Backup-Codes manuell bestätigen, um den MFA-Einrichtungsprozess abzuschließen.

MFA-Verifizierungsprozess

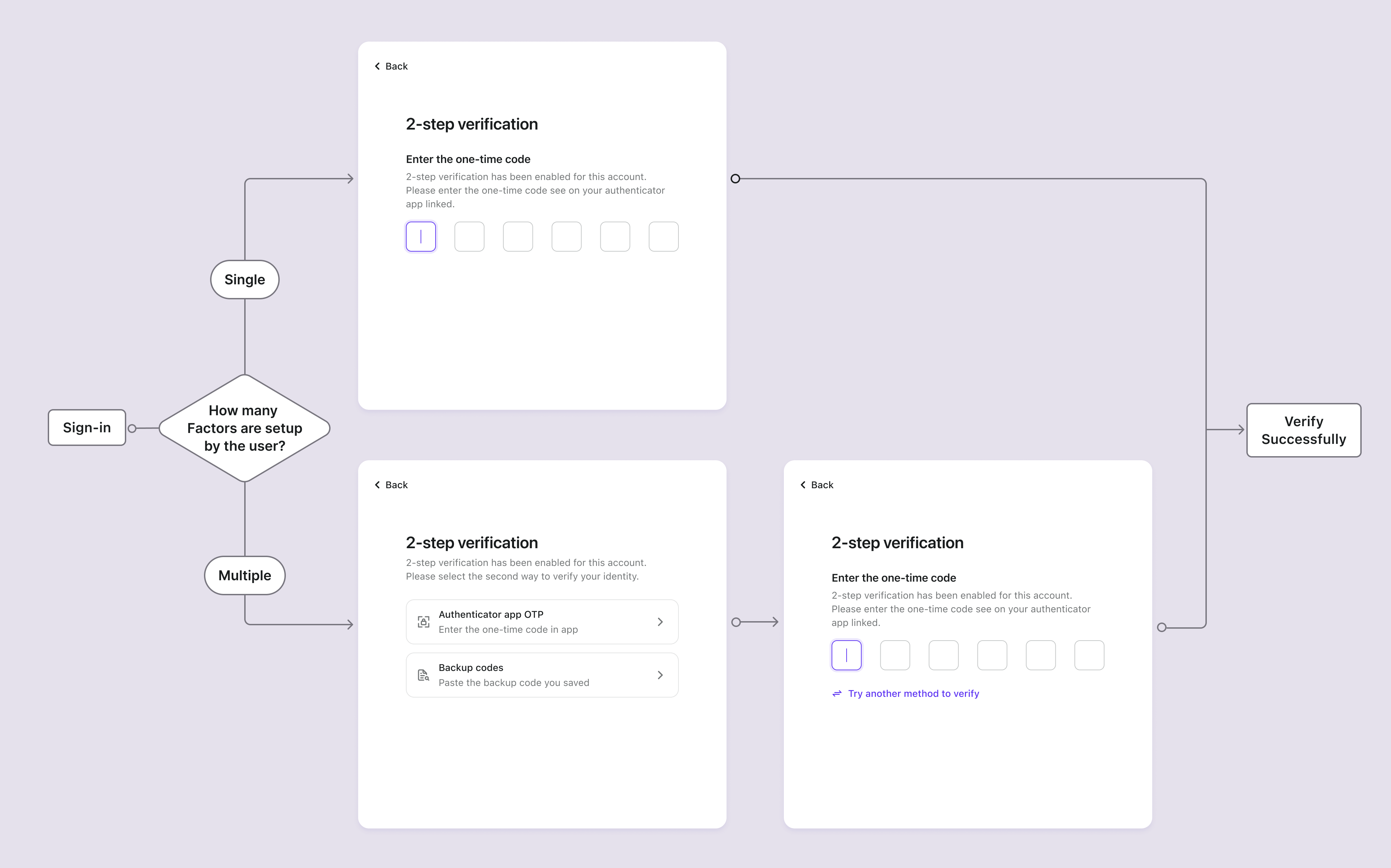

Benutzer, die MFA eingerichtet haben, werden während der Anmeldung aufgefordert, ihre Identität mit den konfigurierten MFA-Faktoren zu verifizieren. Der Verifizierungsfaktor hängt von der MFA-Konfiguration in Logto und den Benutzereinstellungen ab.

Wenn sich der Benutzer mit Passkey-Anmeldung anmeldet, überspringt Logto den separaten MFA-Verifizierungsschritt. Dies gilt, weil der für die Anmeldung verwendete Passkey selbst ein WebAuthn-MFA-Faktor ist.

- Wenn ein Benutzer nur einen Faktor eingerichtet hat, wird dieser direkt verifiziert.

- Wenn ein Benutzer mehrere Faktoren für die Zwei-Faktor-Authentifizierung eingerichtet hat, präsentiert das System Verifizierungsoptionen nach folgenden Prioritätsregeln:

- Passkey-Priorität: Wenn der Benutzer einen Passkey konfiguriert hat, wird dieser als Standard-Verifizierungsmethode angezeigt.

- Zuletzt verwendete Präferenz: Wenn kein Passkey verfügbar ist, priorisiert das System die zuletzt erfolgreich verwendete Verifizierungsmethode.

- Auswahlliste: Wenn keine der oben genannten Prioritäten zutrifft, zeigt die 2-Schritt-Verifizierungsseite alle verfügbaren gebundenen Verifizierungsmethoden zur Auswahl an.

- Benutzer können jederzeit auf "Andere Methode zur Verifizierung ausprobieren" klicken, um zwischen verschiedenen Verifizierungsoptionen zu wechseln.

- Wenn alle aktivierten primären Faktoren für den Benutzer nicht verfügbar sind und Backup-Codes aktiviert sind, kann er den Einmal-Backup-Code zur Verifizierung seiner Identität verwenden.

MFA-Verwaltung

Über die anfängliche Einrichtung während der Anmeldung / Registrierung hinaus können Benutzer ihre MFA-Einstellungen über ein Self-Service-Kontozentrum verwalten. Dies bietet Flexibilität, MFA-Faktoren je nach Bedarf zu binden oder zu entfernen.

Ein Kontozentrum aufbauen

Du kannst ein umfassendes Kontozentrum mit der Logto Account API aufbauen, das es Benutzern ermöglicht:

- Neue MFA-Faktoren binden: Zusätzliche Authenticator-Apps, Passkeys hinzufügen oder Backup-Codes neu generieren

- Bestehende MFA-Faktoren entfernen: MFA-Methoden entfernen, die sie nicht mehr verwenden möchten

- Aktuellen MFA-Status anzeigen: Sehen, welche MFA-Faktoren aktuell konfiguriert sind

MFA-Einrichtungsaufforderungen nach dem Login

Für Anwendungen, die während der Erstregistrierung keine MFA verlangen, kannst du intelligente Aufforderungen implementieren, um die MFA-Einrichtung zu fördern:

- Bedingte Aufforderungen: Zeige Empfehlungen zur MFA-Einrichtung basierend auf Benutzerverhalten oder Kontowert an

- Sicherheits-Dashboards: Zeige Sicherheitsbewertungen an, die sich verbessern, wenn MFA aktiviert ist

- Schrittweises Onboarding: Präsentiere die MFA-Einrichtung als Teil eines progressiven Sicherheitsverbesserungsprozesses

Mehr zur Implementierung dieser Muster mit der Account API.

MFA eines Benutzers in der Konsole verwalten

In der Konsole > Benutzerverwaltung können Administratoren die MFA-Einstellungen der Benutzer effektiv verwalten:

- MFA-Status des Benutzers anzeigen: Prüfe, welche MFA-Faktoren für jeden Benutzer aktiviert sind.

- MFA des Benutzers entfernen: Lösche alle MFA-Faktoren eines Benutzers, sodass dieser MFA erneut einrichten muss.

FAQs

Was passiert, wenn Administratoren die bestehenden MFA-Faktoren eines Benutzers entfernen?

Wenn Administratoren alle primären MFA-Faktoren eines Benutzers (Passkey, Authenticator-App-OTP, SMS oder E-Mail) entfernen, treten beim nächsten Anmeldeversuch des Benutzers folgende Szenarien auf:

Szenario 1: Keine MFA-Faktoren mehr vorhanden

- Wenn keine MFA-Faktoren existieren (einschließlich keine Backup-Codes) und die MFA-Richtlinie MFA verlangt, darf sich der Benutzer ohne MFA-Verifizierung anmelden und wird sofort zur erneuten MFA-Einrichtung aufgefordert.

Szenario 2: Backup-Codes sind noch vorhanden

- Wenn noch Backup-Codes verfügbar sind, muss der Benutzer sich zunächst mit einem Backup-Code während der Anmeldung verifizieren.

- Nach erfolgreicher Backup-Code-Verifizierung wird der Benutzer zur Einrichtung eines neuen primären MFA-Faktors aufgefordert.

- Ob der Benutzer diese Einrichtung überspringen kann, hängt von deiner konfigurierten MFA-Richtlinie ab.

- Dieser Ansatz verhindert, dass Benutzer ausgesperrt werden, wenn keine primären Faktoren mehr verfügbar sind.