Configurer MFA

Configurer les paramètres MFA dans Logto

Logto offre des options de configuration MFA flexibles pour répondre à différents besoins de sécurité. Vous pouvez configurer MFA au niveau global pour tous les utilisateurs ou l’activer par organisation pour les applications multi-locataires.

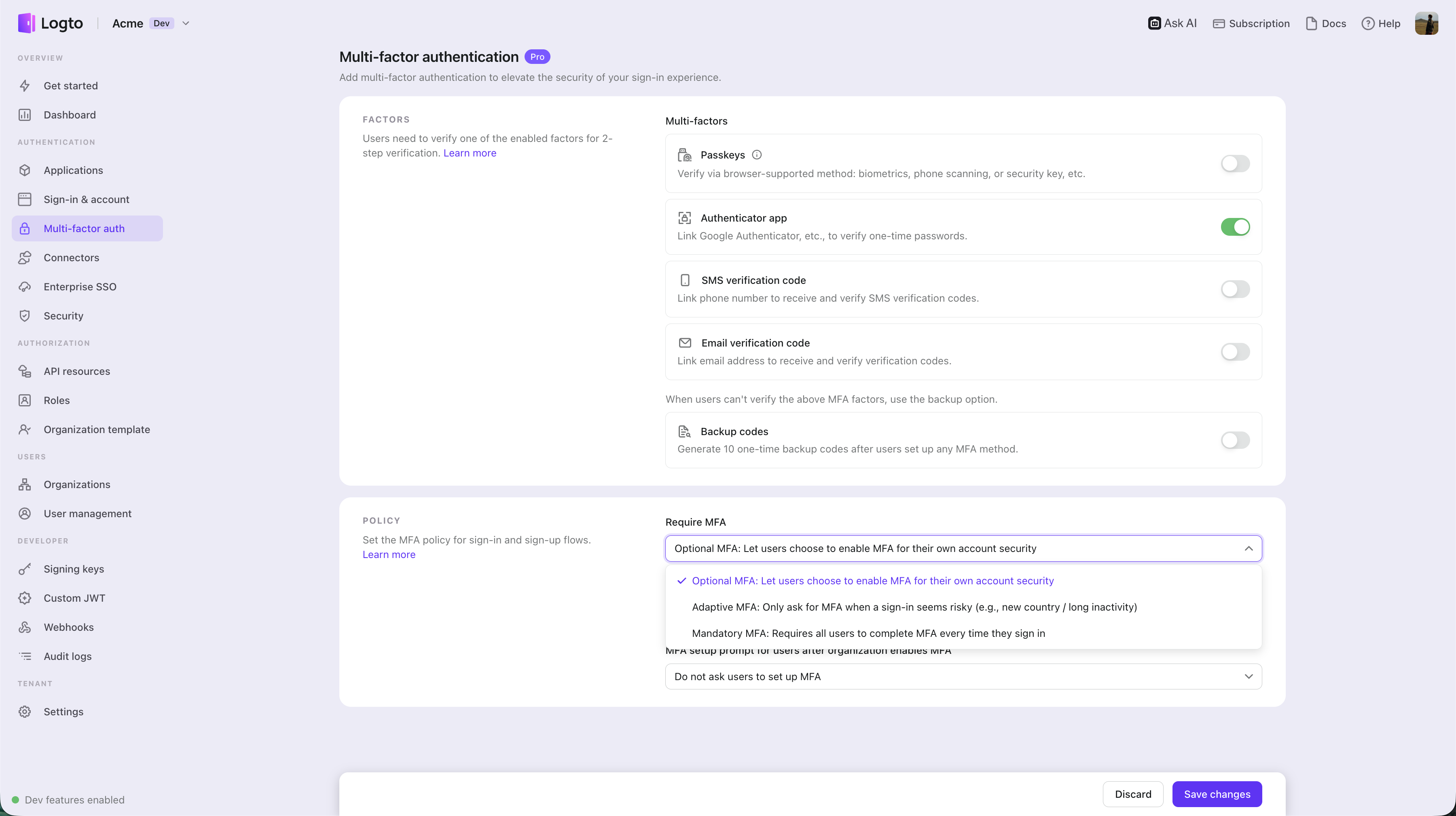

Configuration MFA globale

Suivez ces étapes pour activer les MFA dans le flux de connexion Logto des utilisateurs :

- Accédez à : Console > Authentification multi-facteurs.

- Activez les facteurs de vérification pris en charge pour vos utilisateurs.

- Facteurs principaux :

- Passkeys (WebAuthn) : Une option de haute sécurité adaptée aux produits web prenant en charge la biométrie des appareils ou les clés de sécurité, etc., garantissant une protection robuste.

- OTP d’application d’authentification : La méthode la plus courante et largement acceptée. Utilisez un mot de passe à usage unique basé sur le temps (TOTP) généré par une application d’authentification comme Google Authenticator ou Authy.

- Vérification par SMS : Une méthode pratique qui envoie des codes de vérification à usage unique par SMS au numéro de téléphone enregistré de l’utilisateur, idéale pour ceux qui préfèrent l’authentification mobile sans application supplémentaire.

- Vérification par e-mail : Une méthode largement accessible qui envoie des codes de vérification à usage unique à l’adresse e-mail enregistrée de l’utilisateur, adaptée à tous les utilisateurs, plateformes et appareils.

- Facteurs de secours :

- Codes de secours : Sert d’option de secours lorsque les utilisateurs ne peuvent pas vérifier l’un des facteurs principaux ci-dessus. Activer cette option réduit les obstacles pour accéder avec succès.

- Facteurs principaux :

- Choisissez la politique Exiger MFA dans la liste déroulante. Cette politique contrôle quand les utilisateurs doivent effectuer la MFA lors de la connexion :

- MFA facultative : Laissez les utilisateurs décider d’activer ou non la MFA pour la sécurité de leur compte. Ils peuvent ignorer la configuration MFA lors de la connexion et la configurer plus tard via la page de paramètres de compte en libre-service. En savoir plus sur la mise en œuvre d’une page de paramètres de compte utilisateur.

- MFA adaptative : Appliquez la MFA uniquement lorsqu’une connexion semble inhabituelle, afin que les connexions à faible risque restent fluides tandis que les connexions suspectes nécessitent une vérification supplémentaire. Pour prendre cette décision, Logto évalue des signaux contextuels de haut niveau tels que le niveau d’inactivité de l’utilisateur, la cohérence du contexte de connexion avec les habitudes de déplacement récentes, l’état de la connexion réseau et d’autres indicateurs de session ou d’environnement. Ce mode dépend de votre configuration MFA existante (au moins un facteur MFA doit être activé), s’applique aux flux de connexion des utilisateurs finaux et ne repose pas sur l’empreinte de l’appareil ou la géolocalisation précise.

- MFA obligatoire : Exigez que tous les utilisateurs effectuent la MFA à chaque connexion. Les utilisateurs qui n’ont pas configuré la MFA doivent le faire avant de continuer.

- Lorsque MFA facultative ou MFA adaptative est sélectionnée, configurez la politique d’invitation à la configuration MFA :

- Ne pas demander aux utilisateurs de configurer la MFA : Les utilisateurs ne seront pas invités à configurer la MFA lors de la connexion.

- Demander aux utilisateurs de configurer la MFA lors de l’inscription : Les nouveaux utilisateurs seront invités à configurer la MFA lors de l’inscription, et les utilisateurs existants verront l’invitation à leur prochaine connexion. En mode MFA facultative, les utilisateurs peuvent ignorer cette étape et elle ne s’affichera plus. En mode MFA adaptative, une fois invités, les utilisateurs doivent terminer la configuration MFA avant de finaliser le flux de connexion ou d’inscription.

- Demander aux utilisateurs de configurer la MFA lors de leur connexion après l’inscription : Les nouveaux utilisateurs seront invités à configurer la MFA lors de leur deuxième connexion après l’inscription, et les utilisateurs existants verront l’invitation à leur prochaine connexion. En mode MFA facultative, les utilisateurs peuvent ignorer cette étape et elle ne s’affichera plus. En mode MFA adaptative, une fois invités, les utilisateurs doivent terminer la configuration MFA avant de finaliser le flux de connexion ou d’inscription.

Lorsque MFA facultative ou MFA adaptative est sélectionnée et que Logto décide d’inviter l’utilisateur à s’inscrire, le flux affiche d’abord une page de confirmation intitulée Activer la vérification en 2 étapes. En mode MFA facultative, les utilisateurs peuvent choisir Activer la vérification en 2 étapes pour continuer à l’association MFA, ou ignorer l’invitation et terminer le flux de connexion / inscription sans activer la MFA. En mode MFA adaptative, une fois invités, les utilisateurs doivent poursuivre l’association MFA avant de finaliser le flux de connexion ou d’inscription.

Si vous devez inviter à nouveau un utilisateur après qu’il a ignoré l’inscription MFA, réinitialisez son état d’ignorance pour que l’écran de configuration apparaisse à sa prochaine connexion. Les administrateurs peuvent utiliser le Management API (PATCH /api/users/{userId}/logto-configs), et les développeurs qui créent des flux en libre-service peuvent appeler l’Account API (PATCH /api/my-account/logto-configs). Référence Management API · Référence Account API

Configuration MFA au niveau de l’organisation

Pour les produits avec une architecture multi-locataire prenant en charge les Organisations, dans la plupart des cas, il n’est pas nécessaire d’exiger la MFA pour tous les utilisateurs. À la place, la MFA peut être activée par organisation, ce qui vous permet d’adapter les exigences selon les besoins de chaque client. Pour commencer, consultez Exiger la MFA pour les membres d’une organisation.

Dans la section Authentification multi-facteurs, définissez Invitation à la configuration MFA pour les utilisateurs après activation de la MFA par l’organisation sur Demander aux utilisateurs de configurer la MFA à la prochaine connexion (sans possibilité d’ignorer). Les membres de toute organisation qui exige la MFA seront alors invités à terminer la configuration MFA à leur prochaine connexion, et l’invitation ne pourra pas être ignorée.

Flux utilisateur MFA

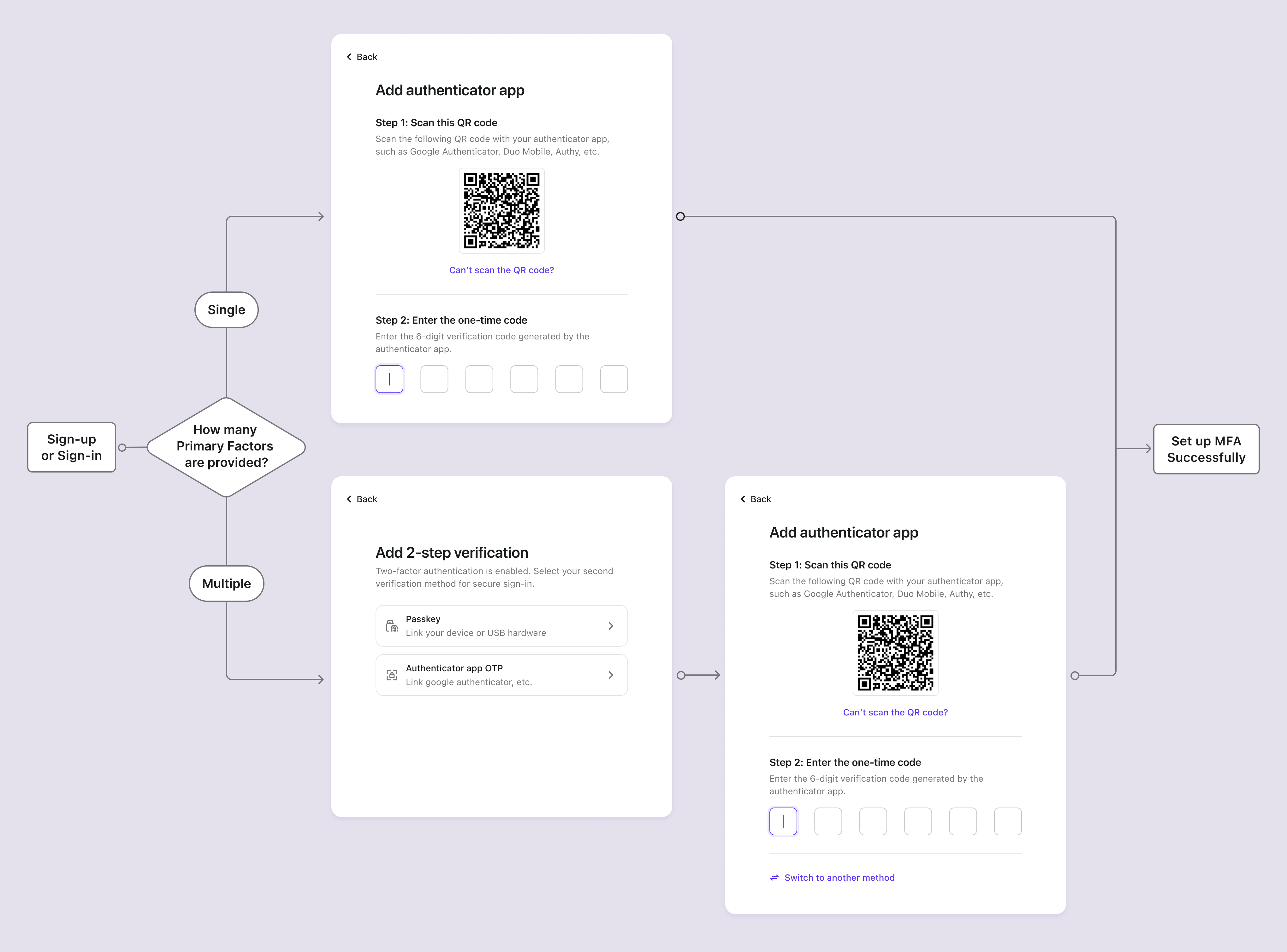

Flux de configuration MFA

Une fois la MFA activée, les utilisateurs peuvent être invités à configurer la MFA lors de la connexion ou de l’inscription. Les utilisateurs peuvent ignorer ce processus de configuration uniquement si MFA facultative est sélectionnée dans la politique Exiger MFA.

- Visiter la page de connexion ou d’inscription : L’utilisateur accède à la page de connexion ou d’inscription.

- Terminer la connexion ou l’inscription : L’utilisateur termine le processus de vérification d’identité dans le flux de connexion ou d’inscription.

- Si MFA facultative ou MFA adaptative est sélectionnée et que votre politique d’invitation est activée, Logto peut d’abord afficher la page

Activer la vérification en 2 étapesavant toute association de facteur MFA. - En mode MFA facultative, les utilisateurs peuvent ignorer cette page ou cliquer sur

Activer la vérification en 2 étapespour continuer. En mode MFA adaptative, une fois invités, les utilisateurs doivent poursuivre l’association MFA.

- Si MFA facultative ou MFA adaptative est sélectionnée et que votre politique d’invitation est activée, Logto peut d’abord afficher la page

- Configurer le facteur principal MFA : L’utilisateur est invité à configurer son facteur principal MFA (passkey, OTP d’application d’authentification, code SMS ou code e-mail).

- Si plusieurs facteurs principaux sont activés, l’utilisateur peut choisir son option préférée.

- Si le facteur principal est identique à l’identifiant d’inscription (par exemple, SMS ou e-mail), il sera pré-vérifié, permettant à l’utilisateur de passer l’étape de vérification et de continuer directement à l’étape suivante (par exemple, "Ajouter une autre vérification en 2 étapes" ou "Enregistrez vos facteurs de secours").

- Si MFA facultative est sélectionnée dans la politique Exiger MFA, l’utilisateur peut ignorer cette étape en sélectionnant le bouton "Ignorer".

- Configurer le facteur de secours MFA : Si les codes de secours sont activés, l’utilisateur est invité à enregistrer les codes de secours après avoir configuré avec succès son facteur principal d’authentification. Les codes de secours générés automatiquement seront affichés à l’utilisateur, qui pourra les télécharger et les stocker en toute sécurité. L’utilisateur doit confirmer manuellement les codes de secours pour terminer la configuration MFA.

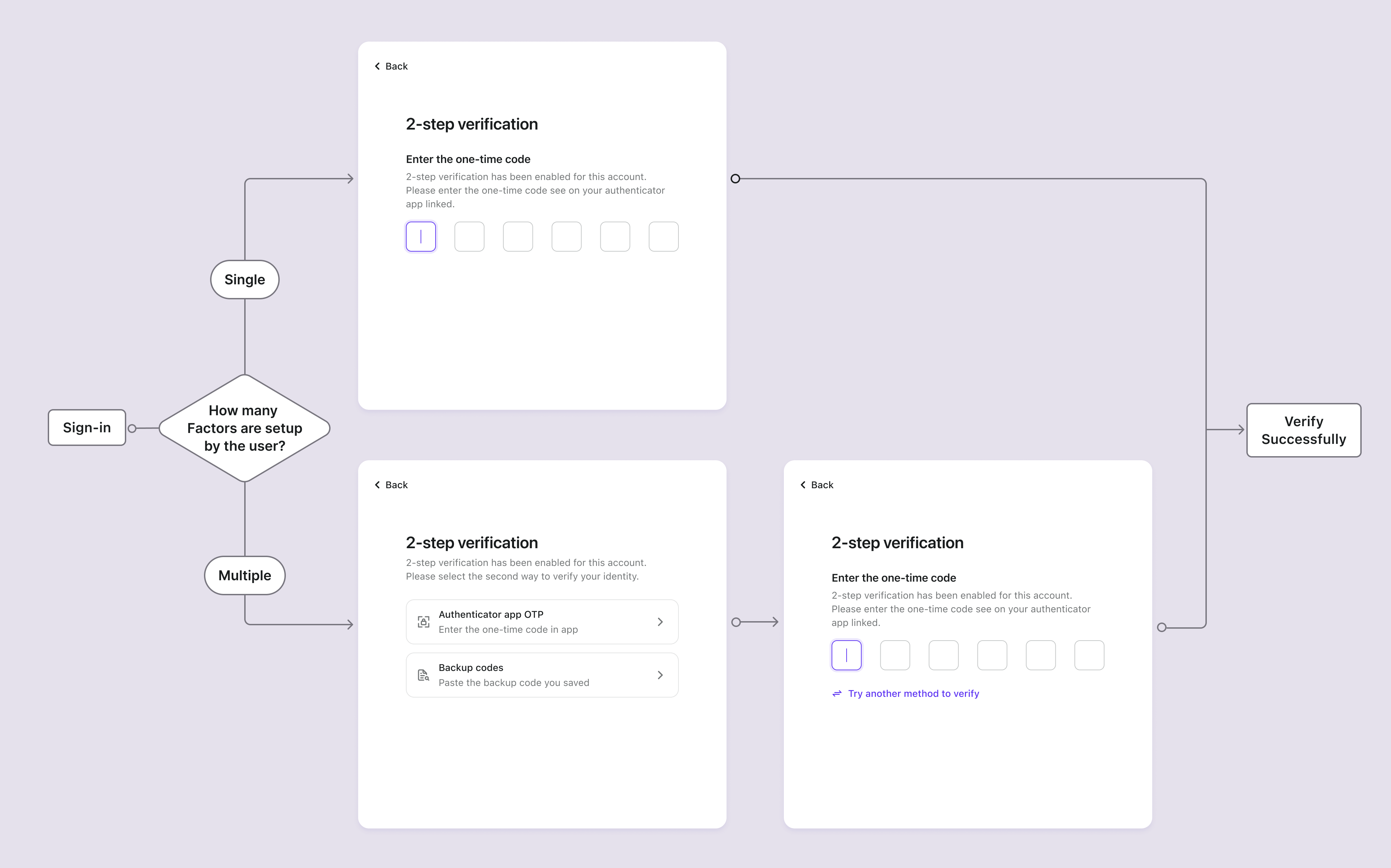

Flux de vérification MFA

Les utilisateurs ayant configuré la MFA seront invités à vérifier leur identité avec leurs facteurs MFA lors de la connexion. Le facteur de vérification dépendra de la configuration MFA dans Logto et des paramètres de l’utilisateur.

Si l’utilisateur se connecte avec la connexion par passkey, Logto saute l’étape de vérification MFA séparée. Cela s’applique car la passkey utilisée pour la connexion est elle-même un facteur MFA WebAuthn.

- Si un utilisateur n’a configuré qu’un seul facteur, il le vérifiera directement.

- Si un utilisateur a configuré plusieurs facteurs pour la 2FA, le système présentera les options de vérification selon les règles de priorité suivantes :

- Priorité passkey : Si l’utilisateur a une passkey configurée, elle sera proposée comme méthode de vérification par défaut.

- Préférence dernier utilisé : Si aucune passkey n’est disponible, le système privilégiera la méthode de vérification que l’utilisateur a utilisée avec succès en dernier.

- Liste de sélection : Si aucune des priorités ci-dessus ne s’applique, la page de vérification en 2 étapes affichera toutes les méthodes de vérification liées disponibles pour que l’utilisateur puisse choisir.

- Les utilisateurs peuvent cliquer sur "Essayer une autre méthode de vérification" pour passer d’une option à l’autre à tout moment.

- Si tous les facteurs principaux activés ne sont pas disponibles pour l’utilisateur, et que le code de secours est activé, il peut utiliser le code de secours à usage unique pour vérifier son identité.

Gestion MFA

Au-delà de la configuration initiale lors de la connexion / inscription, les utilisateurs peuvent gérer leurs paramètres MFA via un centre de compte en libre-service. Cela offre la flexibilité de lier ou délier des facteurs MFA selon leurs besoins.

Créer un centre de compte

Vous pouvez créer un centre de compte complet en utilisant l’Account API de Logto, qui permet aux utilisateurs de :

- Lier de nouveaux facteurs MFA : Ajouter d’autres applications d’authentification, passkeys ou régénérer des codes de secours

- Délier des facteurs MFA existants : Supprimer les méthodes MFA qu’ils ne souhaitent plus utiliser

- Voir l’état actuel de la MFA : Voir quels facteurs MFA sont actuellement configurés

Invitations à la configuration MFA après connexion

Pour les applications qui n’exigent pas la MFA lors de l’inscription initiale, vous pouvez mettre en place des invitations intelligentes pour encourager la configuration MFA :

- Invitations conditionnelles : Afficher des recommandations de configuration MFA selon le comportement de l’utilisateur ou la valeur du compte

- Tableaux de bord de sécurité : Afficher des scores de sécurité qui s’améliorent lorsque la MFA est activée

- Onboarding progressif : Présenter la configuration MFA dans le cadre d’un parcours d’amélioration progressive de la sécurité

En savoir plus sur la mise en œuvre de ces modèles avec l’Account API.

Gérer la MFA d’un utilisateur dans la Console

Dans la Console > Gestion des utilisateurs, les administrateurs peuvent gérer efficacement les paramètres MFA des utilisateurs :

- Voir l’état MFA de l’utilisateur : Vérifier quels facteurs MFA sont activés pour chaque utilisateur.

- Supprimer la MFA d’un utilisateur : Supprimer tous les facteurs MFA d’un utilisateur, l’obligeant à reconfigurer la MFA.

FAQ

Que se passe-t-il lorsque les administrateurs suppriment les facteurs MFA existants d’un utilisateur ?

Lorsque les administrateurs suppriment tous les facteurs MFA principaux d’un utilisateur (passkey, OTP d’application d’authentification, SMS ou e-mail), les scénarios suivants se produiront lors de la prochaine connexion de l’utilisateur :

Scénario 1 : Aucun facteur MFA restant

- Si aucun facteur MFA n’existe (y compris aucun code de secours) et que la politique MFA exige la MFA, l’utilisateur sera autorisé à se connecter sans vérification MFA et sera immédiatement invité à configurer la MFA à nouveau.

Scénario 2 : Des codes de secours existent encore

- Si des codes de secours sont encore disponibles, l’utilisateur doit d’abord vérifier avec un code de secours lors de la connexion.

- Après une vérification réussie par code de secours, l’utilisateur sera invité à configurer un nouveau facteur MFA principal.

- La possibilité pour l’utilisateur d’ignorer cette configuration dépend de votre politique MFA configurée.

- Cette approche évite que les utilisateurs soient bloqués hors de leur compte lorsqu’aucun facteur principal n’est disponible.