SSO d’entreprise

L’authentification unique (SSO) permet aux utilisateurs de se connecter à plusieurs applications avec un seul jeu d’identifiants. Il s’agit d’un terme général qui fait référence à la capacité d’un utilisateur à se connecter une fois et à accéder à plusieurs applications ou ressources sans avoir à se reconnecter.

SSO d’entreprise est un type spécialisé de SSO conçu pour les organisations, simplifiant l’authentification des employés sur les outils de travail. Par exemple : Un employé de la société Acme utilise son compte Google Workspace (foo@client.com) pour se connecter à Slack, Zoom, Trello, Office Suite et GitHub sans ressaisir ses identifiants. Les administrateurs informatiques gèrent centralement les permissions d’accès et révoquent l’accès instantanément si un employé quitte l’entreprise.

Logto fournit :

- Connecteurs préconfigurés : Intégration facile avec les fournisseurs d’identité populaires (par exemple, Google Workspace, Microsoft Entra ID, Okta).

- Connecteurs personnalisés : Intégrez tout fournisseur d’identité compatible SAML/OIDC pour des besoins organisationnels spécifiques.

- Routage basé sur le domaine : Redirigez automatiquement les utilisateurs via le domaine e-mail (par exemple,

@client-a.com) vers l’IdP de leur entreprise. - SSO initié par le SP et l’IdP : Les utilisateurs peuvent démarrer la connexion depuis votre application ou depuis le tableau de bord de leur IdP pour accéder aux services.

- Provisionnement Just-in-Time (JIT) : Ajoutez automatiquement les utilisateurs d’entreprise à leurs organisations lors de leur première connexion SSO d’entreprise — aucune invitation manuelle requise. Découvrez le provisionnement JIT.

Les utilisateurs SSO d’entreprise ne prennent pas en charge la liaison ou l’utilisation de la connexion par passkey. Si vous avez besoin de passkeys pour ces utilisateurs, l’application de la MFA doit être gérée côté IdP.

Ai-je besoin du SSO d’entreprise ?

Principaux avantages du SSO d’entreprise :

- Sécurité centralisée : Les organisations appliquent des politiques d’accès strictes (par exemple, authentification multi-facteurs, permissions basées sur les rôles) sur toutes les applications intégrées.

- Accès simplifié : Les employés évitent la fatigue des mots de passe et bénéficient d’un accès fluide aux outils.

- Conformité : Simplifie les pistes d’audit et répond aux exigences réglementaires (par exemple, RGPD, HIPAA).

- Flexibilité : Prend en charge l’intégration avec des systèmes hérités ou des IdP de niche via SAML/OIDC.

Le SSO d’entreprise est indispensable si vous :

- Proposez des services B2B/B2C2B (par exemple, SaaS) qui doivent s’intégrer aux IdP d’entreprise de vos clients.

- Opérez dans des secteurs réglementés (par exemple, santé, finance) où la gestion centralisée des identités et des accès est obligatoire.

- Visez à remporter des contrats d’entreprise où la sécurité et l’intégration fluide sont des critères décisifs.

Vous n’avez pas besoin du SSO d’entreprise immédiatement si votre produit vient d’être lancé. Envisagez de l’activer lorsque :

- Un client important l’exige pour la conformité de sécurité ou dans le cadre de son processus d’achat. Sans cela, il pourrait ne pas poursuivre l’achat.

- Votre produit cible des clients de niveau entreprise, où le SSO est une attente standard pour la sécurité et la gestion des utilisateurs.

Avec Logto, activer le SSO d’entreprise est simple — sans code, sans rupture, en un clic :

- Ajoutez un connecteur d’entreprise dédié pour l’IdP du client.

- Liez leur domaine e-mail (par exemple,

@client-a.com). - Les utilisateurs existants avec ce domaine passent automatiquement au SSO d’entreprise, avec une liaison de compte entre leur adresse e-mail et l’identifiant SSO — sans interruption d’accès.

Composants clés du SSO d’entreprise

- Fournisseur d’identité (IdP) : Un service qui vérifie l’identité des utilisateurs et gère leurs identifiants de connexion. Après avoir confirmé l’identité d’un utilisateur, l’IdP génère des jetons ou assertions d’authentification et permet à l’utilisateur d’accéder à diverses applications ou services sans avoir à se reconnecter. En résumé, c’est le système de référence pour gérer les identités et permissions des employés dans votre entreprise. Exemples : Okta, Azure AD, Google Workspace, LastPass, OneLogin, Ping Identity, Cyberark, etc. En savoir plus sur l’IdP.

- Fournisseur de service (SP) : Un système ou une application qui nécessite l’authentification de l’utilisateur et s’appuie sur le Fournisseur d’Identité (IdP) pour l’authentification. Le SP reçoit des jetons ou assertions d’authentification de l’IdP, accordant l’accès à ses ressources sans nécessiter d’identifiants distincts. Exemples : Slack, Shopify, Dropbox, Figma, Notion, etc… et votre service. En savoir plus sur le SP.

- Identité d’entreprise : Généralement identifiée par l’utilisation d’un domaine e-mail d’entreprise pour la connexion. Ce compte e-mail d’entreprise appartient finalement à la société.

Flux SSO pris en charge

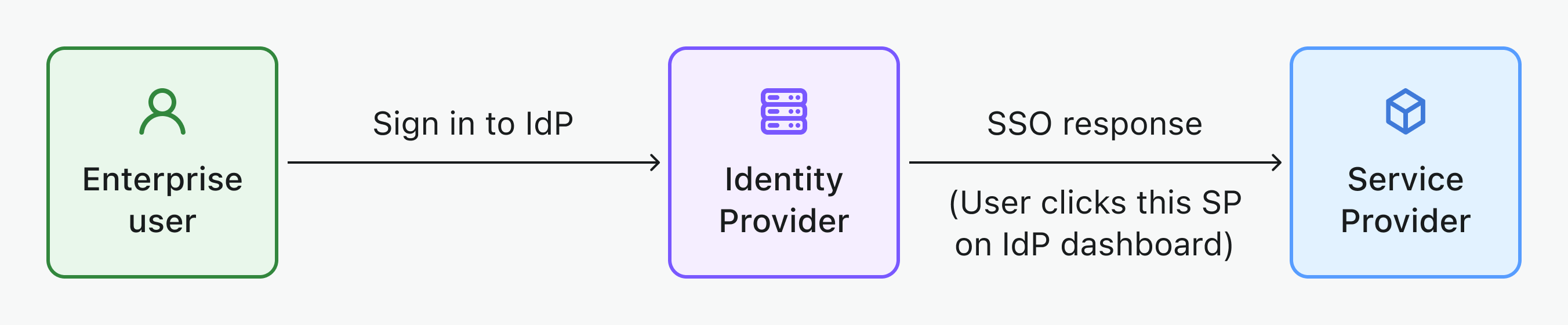

- SSO initié par l’IdP : Dans le SSO initié par l’IdP, le Fournisseur d’Identité (IdP) contrôle principalement le processus d’authentification unique. Ce processus commence lorsqu’un utilisateur se connecte à la plateforme de l’IdP, comme un portail d’entreprise ou un tableau de bord d’identité centralisé. Une fois authentifié, l’IdP génère un jeton ou une assertion d’authentification, qui est ensuite utilisé pour accorder à l’utilisateur un accès transparent à plusieurs services ou applications connectés (SP) sans nécessiter de connexions supplémentaires.

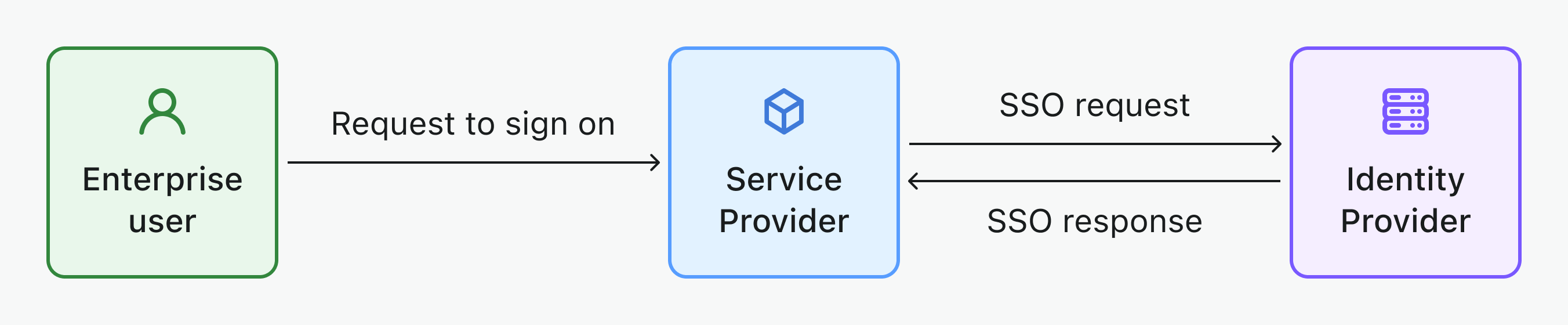

- SSO initié par le SP : Dans le SSO initié par le SP, le Fournisseur de Service (SP) prend l’initiative de lancer et de gérer le processus d’authentification unique, souvent privilégié dans les scénarios B2B. Ce scénario se produit lorsqu’un utilisateur tente d’accéder à un service ou une application spécifique (le SP) et est redirigé vers son IdP pour l’authentification. Après une connexion réussie à l’IdP, un jeton d’authentification est renvoyé au SP, accordant l’accès à l’utilisateur. Logto prend en charge le SSO initié par le SP pour vos services B2B.

Protocoles SSO pris en charge

- SAML : Security Assertion Markup Language (SAML) est une norme ouverte basée sur XML pour l’échange de données d’authentification et d’autorisation entre un IdP et un SP. Ce protocole est particulièrement adapté à la gestion des exigences de sécurité complexes au niveau de l’entreprise.

- OIDC : OpenID Connect (OIDC) est une couche d’identité simple construite au-dessus du protocole OAuth 2.0. Il utilise JSON/REST pour la communication, ce qui le rend plus léger et mieux adapté aux architectures d’applications modernes, y compris les applications mobiles et les applications monopage (SPA).

FAQ

Comment ajouter des boutons de connecteur SSO et se connecter directement avec un fournisseur SSO sur mon site web ?

Logto vous permet d’ajouter des boutons de connexion sociale à votre site web et de lancer directement le processus de connexion SSO sans afficher le formulaire de connexion par défaut. Consultez notre guide Connexion directe pour des instructions détaillées.

Combien de connecteurs SSO d’entreprise sont nécessaires ?

Chaque client nécessite un connecteur unique pour garantir des configurations isolées, la gestion des employés et le contrôle des permissions. Par exemple :

- Client A (Okta) : « Connecteur d’entreprise A » utilisant Okta pour

@client-a.com. - Client B (Okta) : Un autre « Connecteur d’entreprise B » utilisant Okta pour

@client-b.com. - Client C (Azure AD) : « Connecteur d’entreprise C » utilisant Microsoft Azure AD pour

@client-c.com.

Si vous avez besoin d’un accès multi-clients sans configuration par client, envisagez d’utiliser des connecteurs sociaux (par exemple, Google, Facebook), car ils ne nécessitent pas de configuration IdP spécifique au client.

Ressources associées

Expérience SSO d’entrepriseSSO initié par l’IdP vs SSO initié par le SP

SSO d’entreprise : Qu’est-ce que c’est, comment ça marche et pourquoi c’est important

L’art de l’authentification unique