企业单点登录 (SSO)

单点登录 (SSO) 允许用户使用一套凭据登录多个应用程序。这是一个通用术语,指的是用户只需登录一次即可访问多个应用或资源,无需再次登录。

企业单点登录 (Enterprise SSO) 是专为组织设计的一种 SSO,简化了员工在各类办公工具中的认证 (Authentication)。例如:Acme 公司的一名员工可以使用他们的 Google Workspace 账户(foo@client.com)登录 Slack、Zoom、Trello、Office 套件和 GitHub,无需重复输入凭据。IT 管理员可以集中管理访问权限,并在员工离职时立即撤销访问。

Logto 提供:

- 预构建连接器:可与主流身份提供商(如 Google Workspace、Microsoft Entra ID、Okta)轻松集成。

- 自定义连接器:可集成任何 SAML/OIDC 兼容的身份提供商,满足独特的组织需求。

- 基于域的路由:根据邮箱域名(如

@client-a.com)自动将用户路由到其公司的 IdP。 - SP 发起和 IdP 发起的 SSO:用户可以从你的应用或他们的 IdP 控制台发起登录以获得访问权限。

- 即时 (JIT) 供应:企业用户首次通过企业单点登录 (SSO) 登录时会自动加入其组织——无需手动邀请。了解 JIT 供应。

备注:

企业单点登录 (SSO) 用户不支持绑定或使用 密钥登录。如果你需要为这些用户启用密钥,MFA 强制应在 IdP 端处理。

我需要企业单点登录 (SSO) 吗?

企业单点登录 (SSO) 的主要优势:

- 集中安全:组织可在所有集成应用中强制执行严格的访问策略(如多因素认证 (MFA)、基于角色的权限)。

- 简化访问:员工避免密码疲劳,获得无缝访问体验。

- 合规性:简化审计追踪,满足合规要求(如 GDPR、HIPAA)。

- 灵活性:通过 SAML/OIDC 支持与传统系统或小众 IdP 的集成。

如果你符合以下情况,企业单点登录 (SSO) 是必需的:

- 提供需要与客户企业 IdP 集成的 B2B/B2C2B 服务(如 SaaS)。

- 处于 受监管行业(如医疗、金融),需要集中身份和访问管理。

- 希望 赢得企业合同,而安全性和无缝入驻是关键因素。

如果你的产品刚刚上线,暂时不需要企业单点登录 (SSO)。你可以在以下情况下考虑启用:

- 重要客户因安全合规或采购流程要求 SSO,否则可能不会购买。

- 你的产品面向企业级客户,SSO 是安全和用户管理的标准需求。

在 Logto 中,启用企业单点登录 (SSO) 非常简单——无需代码,无破坏性变更,只需一键操作:

- 为客户的 IdP 添加专属的 企业连接器。

- 绑定他们的邮箱域名(如

@client-a.com)。 - 该域名下的现有用户会自动切换到企业单点登录 (SSO),邮箱与 SSO 标识符自动关联——访问不中断。

企业单点登录 (SSO) 的关键组件

- 身份提供商 (IdP):验证用户身份并管理其登录凭据的服务。在确认用户身份后,IdP 会生成认证 (Authentication) 令牌或断言,允许用户无需再次登录即可访问各种应用或服务。本质上,它是企业中管理员工身份和权限的核心系统。常见示例:Okta、Azure AD、Google Workspace、LastPass、OneLogin、Ping Identity、Cyberark 等。了解更多关于 IdP。

- 服务提供商 (SP):需要用户认证 (Authentication) 并依赖身份提供商 (IdP) 进行认证 (Authentication) 的系统或应用。SP 从 IdP 接收认证 (Authentication) 令牌或断言,从而允许用户访问其资源,无需单独的登录凭据。常见示例:Slack、Shopify、Dropbox、Figma、Notion 等……以及你的服务。了解更多关于 SP。

- 企业身份:通常通过使用公司邮箱域名登录来识别。该企业邮箱账户最终归公司所有。

支持的 SSO 工作流

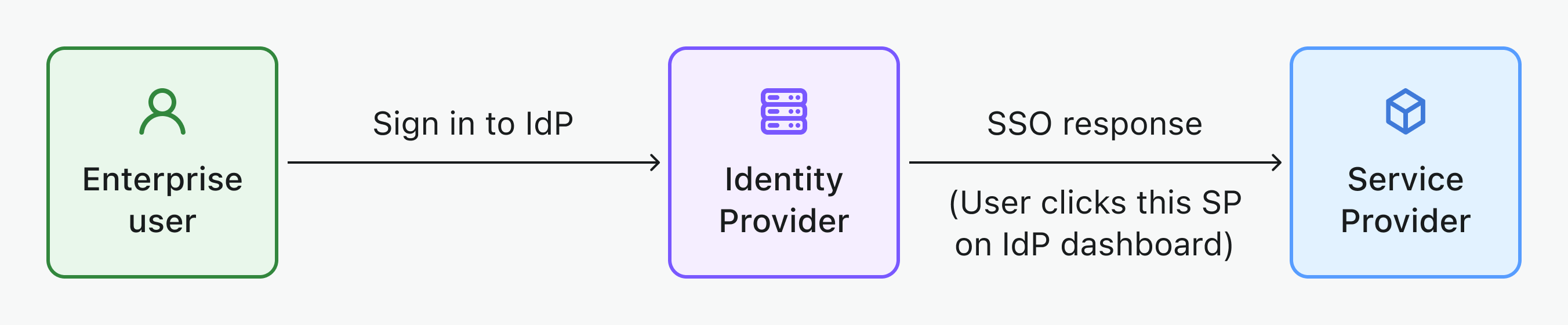

- IdP 发起的 SSO:在 IdP 发起的 SSO 中,身份提供商 (IdP) 主要控制单点登录流程。该流程从用户登录 IdP 平台(如公司门户或集中身份控制台)开始。认证 (Authentication) 成功后,IdP 生成认证 (Authentication) 令牌或断言,用户即可无缝访问多个已连接的服务或应用(SP),无需再次登录。

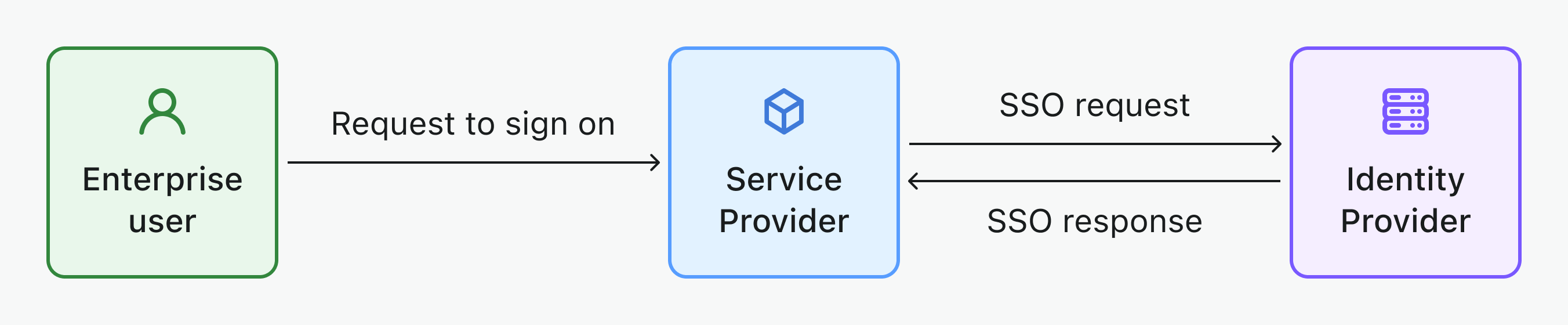

- SP 发起的 SSO:在 SP 发起的 SSO 中,服务提供商 (SP) 主动发起并管理单点登录流程,这在 B2B 场景中尤为常见。当用户尝试访问某个服务或应用(SP)时,会被重定向到其 IdP 进行认证 (Authentication)。IdP 登录成功后,认证 (Authentication) 令牌会返回给 SP,用户获得访问权限。Logto 支持你的 B2B 服务的 SP 发起 SSO。

支持的 SSO 协议

- SAML:安全断言标记语言 (SAML) 是一种基于 XML 的开放标准,用于在 IdP 和 SP 之间交换认证 (Authentication) 和授权 (Authorization) 数据。该协议特别适合处理复杂的企业级安全需求。

- OIDC:OpenID Connect (OIDC) 是构建在 OAuth 2.0 协议之上的简单身份层。它采用 JSON/REST 进行通信,更轻量,适用于现代应用架构,包括移动端和单页应用(SPA)。

常见问题

如何在我的网站添加 SSO 连接器按钮并直接用 SSO 提供商登录?

Logto 允许你在网站上添加社交登录按钮,并直接发起 SSO 登录流程,无需显示默认登录表单。请查看我们的 直接登录 指南获取详细说明。

我需要多少个企业单点登录 (SSO) 连接器?

每个客户都需要一个独立的连接器,以确保配置隔离、员工管理和权限控制。例如:

- 客户 A (Okta): “企业连接器 A” 使用 Okta,绑定

@client-a.com。 - 客户 B (Okta): 另一个“企业连接器 B” 使用 Okta,绑定

@client-b.com。 - 客户 C (Azure AD): “企业连接器 C” 使用 Microsoft Azure AD,绑定

@client-c.com。

如果你需要多客户访问且不想为每个客户单独配置,可考虑使用 社交连接器(如 Google、Facebook),它们无需客户专属 IdP 配置。

相关资源

企业单点登录 (SSO) 体验 IdP 发起 SSO 与 SP 发起 SSO 的区别企业单点登录 (SSO):是什么、如何工作及其重要性

单点登录 (SSO) 的艺术