Enterprise SSO

Single Sign-On (SSO) ermöglicht es Benutzern, sich mit einem einzigen Satz von Zugangsdaten bei mehreren Anwendungen anzumelden. Es ist ein allgemeiner Begriff, der sich auf die Fähigkeit eines Benutzers bezieht, sich einmal anzumelden und auf mehrere Anwendungen oder Ressourcen zuzugreifen, ohne sich erneut anmelden zu müssen.

Enterprise SSO ist eine spezialisierte Form von SSO, die für Organisationen entwickelt wurde und die Authentifizierung für Mitarbeitende über verschiedene Arbeitswerkzeuge hinweg vereinfacht. Zum Beispiel: Ein Mitarbeiter der Acme Company verwendet sein Google Workspace-Konto (foo@client.com), um sich bei Slack, Zoom, Trello, Office Suite und GitHub anzumelden, ohne die Zugangsdaten erneut eingeben zu müssen. IT-Administratoren verwalten Zugriffsberechtigungen zentral und können den Zugriff sofort entziehen, wenn ein Mitarbeiter das Unternehmen verlässt.

Logto bietet:

- Vorgefertigte Connectors: Einfache Integration mit beliebten Identitätsanbietern (z. B. Google Workspace, Microsoft Entra ID, Okta).

- Eigene Connectors: Integration jedes SAML/OIDC-kompatiblen Identitätsanbieters für individuelle organisatorische Anforderungen.

- Domain-basierte Weiterleitung: Automatische Weiterleitung von Benutzern anhand der E-Mail-Domain (z. B.

@client-a.com) zum IdP ihres Unternehmens. - SP-initiiertes & IdP-initiiertes SSO: Benutzer können Anmeldungen von deiner App oder ihrem IdP-Dashboard aus starten.

- Just-in-Time (JIT) Bereitstellung: Enterprise-Benutzer werden automatisch bei ihrer ersten Enterprise SSO-Anmeldung zu ihren Organisationen hinzugefügt – keine manuellen Einladungen erforderlich. Erfahre mehr über JIT-Bereitstellung.

Enterprise SSO-Benutzer unterstützen keine Bindung oder Nutzung von Passkey-Anmeldung. Wenn du Passkeys für diese Benutzer benötigst, sollte die MFA-Erzwingung stattdessen auf der IdP-Seite erfolgen.

Brauche ich Enterprise SSO?

Wesentliche Vorteile von Enterprise SSO:

- Zentralisierte Sicherheit: Organisationen setzen strenge Zugriffsrichtlinien (z. B. Multi-Faktor-Authentifizierung, rollenbasierte Berechtigungen) für alle integrierten Apps durch.

- Vereinfachter Zugang: Mitarbeitende vermeiden Passwortmüdigkeit und erhalten nahtlosen Zugang zu Tools.

- Compliance: Vereinfacht Prüfpfade und erfüllt regulatorische Anforderungen (z. B. DSGVO, HIPAA).

- Flexibilität: Unterstützt die Integration mit Altsystemen oder Nischen-IdPs über SAML/OIDC.

Enterprise SSO ist ein Muss, wenn du:

- B2B/B2C2B-Dienste (z. B. SaaS) anbietest, die mit den Unternehmens-IdPs deiner Kunden integriert werden müssen.

- In regulierten Branchen (z. B. Gesundheitswesen, Finanzen) tätig bist, in denen zentralisiertes Identitäts- und Zugriffsmanagement verpflichtend ist.

- Enterprise-Verträge gewinnen möchtest, bei denen Sicherheit und nahtloses Onboarding entscheidend sind.

Du benötigst Enterprise SSO nicht sofort, wenn dein Produkt gerade erst gestartet ist. Ziehe die Aktivierung in Betracht, wenn:

- Ein wichtiger Kunde es für die Sicherheits-Compliance oder als Teil seines Beschaffungsprozesses verlangt. Ohne SSO könnte der Kauf nicht zustande kommen.

- Dein Produkt sich an Enterprise-Kunden richtet, bei denen SSO als Standard für Sicherheit und Benutzerverwaltung erwartet wird.

Mit Logto ist die Aktivierung von Enterprise SSO mühelos – kein Code, keine Breaking Changes, nur ein Klick:

- Füge einen dedizierten Enterprise Connector für den IdP des Kunden hinzu.

- Binde deren E-Mail-Domain (z. B.

@client-a.com). - Bestehende Benutzer mit dieser Domain wechseln automatisch zu Enterprise SSO, mit Kontoverknüpfung zwischen ihrer E-Mail-Adresse und dem SSO-Identifier – ohne Unterbrechung des Zugriffs.

Zentrale Komponenten von Enterprise SSO

- Identitätsanbieter (IdP) (Identity provider): Ein Dienst, der Benutzeridentitäten überprüft und deren Zugangsdaten verwaltet. Nach der Bestätigung der Identität eines Benutzers generiert der IdP Authentifizierungstokens oder Assertions und ermöglicht dem Benutzer den Zugriff auf verschiedene Anwendungen oder Dienste, ohne sich erneut anmelden zu müssen. Im Wesentlichen ist es das zentrale System zur Verwaltung von Mitarbeiteridentitäten und Berechtigungen in deinem Unternehmen. Beispiele: Okta, Azure AD, Google Workspace, LastPass, OneLogin, Ping Identity, Cyberark usw. Mehr über IdP erfahren.

- Dienstanbieter (SP) (Service provider): Ein System oder eine Anwendung, die eine Benutzer-Authentifizierung benötigt und sich für die Authentifizierung auf den Identitätsanbieter (IdP) verlässt. Der SP erhält Authentifizierungstokens oder Assertions vom IdP und gewährt Zugriff auf seine Ressourcen, ohne dass separate Zugangsdaten erforderlich sind. Beispiele: Slack, Shopify, Dropbox, Figma, Notion usw. … und dein Service. Mehr über SP erfahren.

- Enterprise-Identität (Enterprise identity): Wird typischerweise durch die Verwendung einer Unternehmens-E-Mail-Domain zur Anmeldung identifiziert. Dieses Enterprise-E-Mail-Konto gehört letztlich dem Unternehmen.

Unterstützter SSO-Workflow

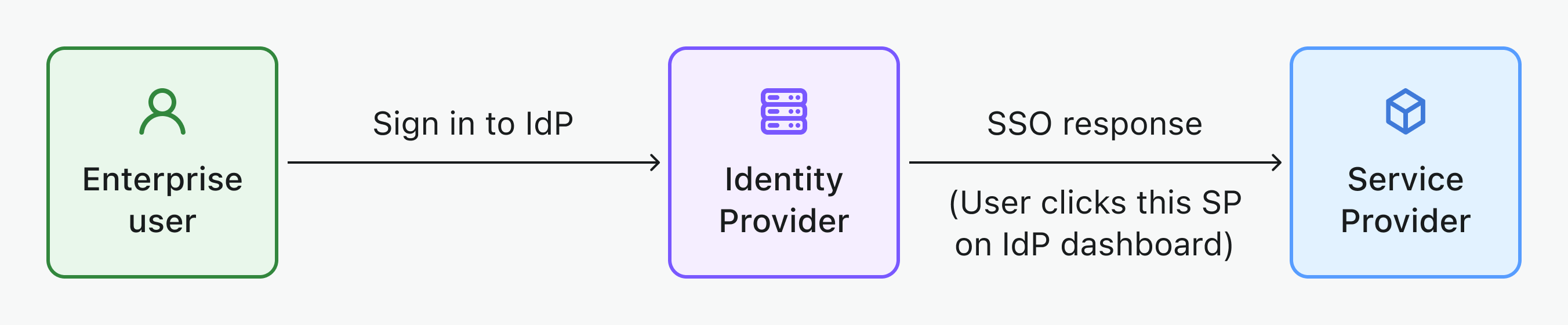

- IdP-initiiertes SSO: Beim IdP-initiierten SSO steuert der Identitätsanbieter (IdP) hauptsächlich den Single Sign-On-Prozess. Dieser Prozess beginnt, wenn sich ein Benutzer auf der Plattform des IdP anmeldet, z. B. einem Unternehmensportal oder einem zentralen Identitäts-Dashboard. Nach der Authentifizierung generiert der IdP ein Authentifizierungstoken oder eine Assertion, die dann verwendet wird, um dem Benutzer nahtlosen Zugriff auf mehrere verbundene Dienste oder Anwendungen (SPs) zu gewähren, ohne dass weitere Anmeldungen erforderlich sind.

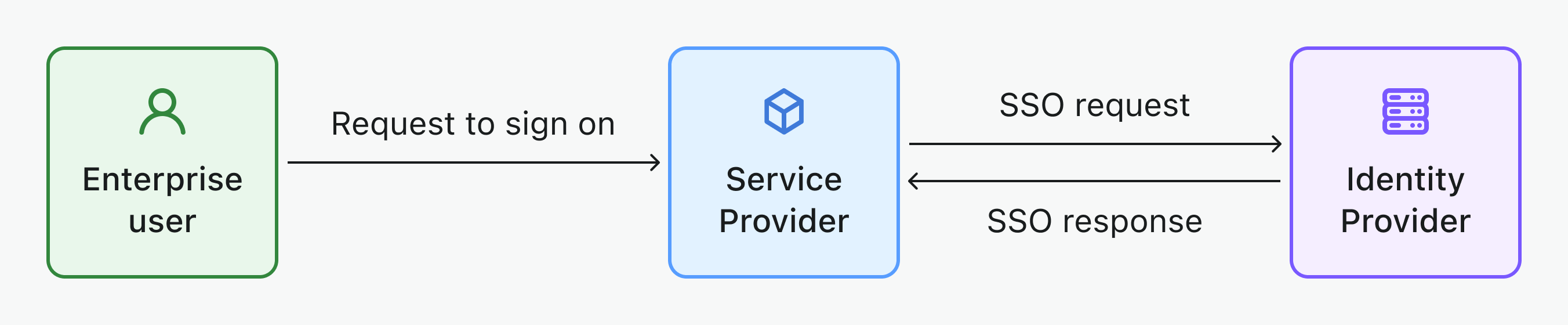

- SP-initiiertes SSO: Beim SP-initiierten SSO übernimmt der Dienstanbieter (SP) die Führung bei der Einleitung und Verwaltung des Single Sign-On-Prozesses, was besonders in B2B-Szenarien bevorzugt wird. Dieses Szenario tritt auf, wenn ein Benutzer versucht, auf einen bestimmten Dienst oder eine Anwendung (den SP) zuzugreifen, und zur Authentifizierung an seinen IdP weitergeleitet wird. Nach erfolgreicher Anmeldung beim IdP wird ein Authentifizierungstoken zurück an den SP gesendet, der dem Benutzer den Zugriff gewährt. Logto unterstützt SP-initiiertes SSO für deine B2B-Dienste.

Unterstützte SSO-Protokolle

- SAML: Security Assertion Markup Language (SAML) ist ein XML-basiertes Open-Standard-Protokoll zum Austausch von Authentifizierungs- und Autorisierungsdaten zwischen einem IdP und SP. Dieses Protokoll eignet sich besonders gut für komplexe Sicherheitsanforderungen auf Unternehmensebene.

- OIDC: OpenID Connect (OIDC) ist eine einfache Identitätsschicht, die auf dem OAuth 2.0-Protokoll aufbaut. Es verwendet JSON/REST für die Kommunikation, was es leichter und besser geeignet für moderne Anwendungsarchitekturen macht, einschließlich mobiler und Single-Page-Anwendungen (SPAs).

FAQs

Wie füge ich SSO-Connector-Buttons hinzu und melde mich direkt mit dem SSO-Anbieter auf meiner Website an?

Mit Logto kannst du Social-Login-Buttons zu deiner Website hinzufügen und den SSO-Anmeldeprozess direkt starten, ohne das Standard-Anmeldeformular anzuzeigen. Sieh dir unsere Anleitung zu Direkte Anmeldung für detaillierte Anweisungen an.

Wie viele Enterprise SSO-Connectors benötige ich?

Jeder Kunde benötigt einen eigenen Connector, um isolierte Konfigurationen, Mitarbeiterverwaltung und Berechtigungssteuerung zu gewährleisten. Zum Beispiel:

- Kunde A (Okta): „Enterprise Connector A“ mit Okta für

@client-a.com. - Kunde B (Okta): Ein weiterer „Enterprise Connector B“ mit Okta für

@client-b.com. - Kunde C (Azure AD): „Enterprise Connector C“ mit Microsoft Azure AD für

@client-c.com.

Wenn du Multi-Client-Zugriff ohne eine pro-Kunde-Einrichtung benötigst, solltest du stattdessen Social Connectors (z. B. Google, Facebook) verwenden, da diese keine kundenspezifischen IdP-Konfigurationen erfordern.

Verwandte Ressourcen

Enterprise SSO-ErfahrungIdP-initiiertes SSO vs SP-initiiertes SSO

Enterprise SSO: Was es ist, wie es funktioniert und warum es wichtig ist

Die Kunst des Single Sign-On