企業級單一登入 (Enterprise SSO)

單一登入 (SSO, Single Sign-On) 讓使用者只需一組憑證即可登入多個應用程式。這是一個通用術語,指的是使用者只需登入一次,即可存取多個應用程式或資源,無需重複登入。

企業級單一登入 (Enterprise SSO) 是專為組織設計的 SSO 類型,簡化員工在各種工作工具間的驗證 (Authentication)。例如:Acme 公司員工可用其 Google Workspace 帳號(foo@client.com)登入 Slack、Zoom、Trello、Office Suite 和 GitHub,無需重複輸入憑證。IT 管理員可集中管理存取權限,並在員工離職時即時撤銷存取。

Logto 提供:

- 預建連接器 (Pre-built connectors):輕鬆整合主流身分提供者 (IdP)(如 Google Workspace、Microsoft Entra ID、Okta)。

- 自訂連接器 (Custom connectors):可整合任何 SAML/OIDC 相容的身分提供者,滿足組織獨特需求。

- 網域導向 (Domain-based routing):根據電子郵件網域(如

@client-a.com)自動將使用者導向其公司 IdP。 - SP 發起與 IdP 發起 SSO (SP-initiated & IdP-initiated SSO):使用者可從你的應用程式或其 IdP 控制台啟動登入。

- 即時佈建 (JIT, Just-in-time provisioning):企業使用者首次透過企業級單一登入 (Enterprise SSO) 登入時,會自動加入其組織,無需手動邀請。詳見 JIT 佈建。

企業級單一登入 (Enterprise SSO) 使用者不支援綁定或使用 通行密鑰登入 (passkey sign-in)。如需對這些使用者啟用通行密鑰,應於 IdP 端強制執行 MFA。

我需要企業級單一登入 (Enterprise SSO) 嗎?

企業級單一登入 (Enterprise SSO) 的主要優點:

- 集中安全性 (Centralized security): 組織可在所有整合應用中強制執行嚴格的存取政策(如多重要素驗證 (MFA)、基於角色的權限)。

- 簡化存取 (Streamlined access): 員工免於密碼疲勞,無縫存取各項工具。

- 合規性 (Compliance): 簡化稽核紀錄,符合法規要求(如 GDPR、HIPAA)。

- 彈性 (Flexibility): 支援透過 SAML/OIDC 整合舊系統或特殊 IdP。

如果你符合以下情境,企業級單一登入 (Enterprise SSO) 是必備功能:

- 提供需與客戶企業 IdP 整合的 B2B/B2C2B 服務(如 SaaS)。

- 運作於需集中身分與存取管理的 受監管產業(如醫療、金融)。

- 目標為 爭取企業級合約,安全性與無縫導入是關鍵。

若你的產品剛上線,暫時不需企業級單一登入 (Enterprise SSO)。建議在以下情境啟用:

- 高價值客戶因安全合規或採購流程要求,否則不會購買。

- 產品目標為企業級客戶,SSO 是安全與使用者管理的標準需求。

在 Logto 中啟用企業級單一登入 (Enterprise SSO) 非常簡單——無需寫程式、無破壞性變更,只需一鍵:

- 為客戶的 IdP 新增專屬 企業連接器 (enterprise connector)。

- 綁定其電子郵件網域(如

@client-a.com)。 - 擁有該網域的現有使用者會自動切換為企業級單一登入 (Enterprise SSO),其電子郵件與 SSO 識別碼自動連結,存取不中斷。

企業級單一登入 (Enterprise SSO) 的關鍵組成

- 身分提供者 (IdP, Identity provider):驗證使用者身分並管理登入憑證的服務。確認身分後,IdP 產生驗證權杖 (Authentication token) 或斷言 (Assertion),讓使用者無需再次登入即可存取多個應用或服務。簡言之,這是企業管理員工身分與權限的核心系統。常見例子:Okta、Azure AD、Google Workspace、LastPass、OneLogin、Ping Identity、Cyberark 等。深入瞭解 IdP。

- 服務提供者 (SP, Service provider):需驗證使用者身分並依賴 IdP 進行驗證的系統或應用。SP 取得 IdP 發出的驗證權杖或斷言後,允許使用者存取資源,無需額外登入。常見例子:Slack、Shopify、Dropbox、Figma、Notion 等,以及你的服務。深入瞭解 SP。

- 企業身分 (Enterprise identity):通常以公司電子郵件網域登入。該企業郵箱帳號最終屬於公司。

支援的 SSO 流程

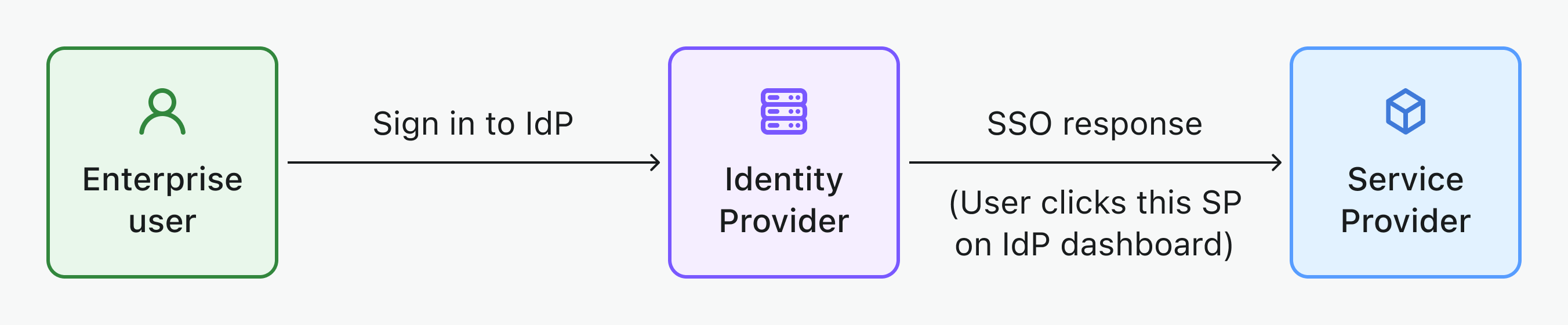

- IdP 發起 SSO (IdP-Initiated SSO):在 IdP 發起 SSO 流程中,身分提供者 (IdP) 主導單一登入流程。流程從使用者登入 IdP 平台(如公司入口網站或集中身分儀表板)開始。驗證通過後,IdP 產生驗證權杖或斷言,讓使用者無縫存取多個已連結的服務或應用(SP),無需再次登入。

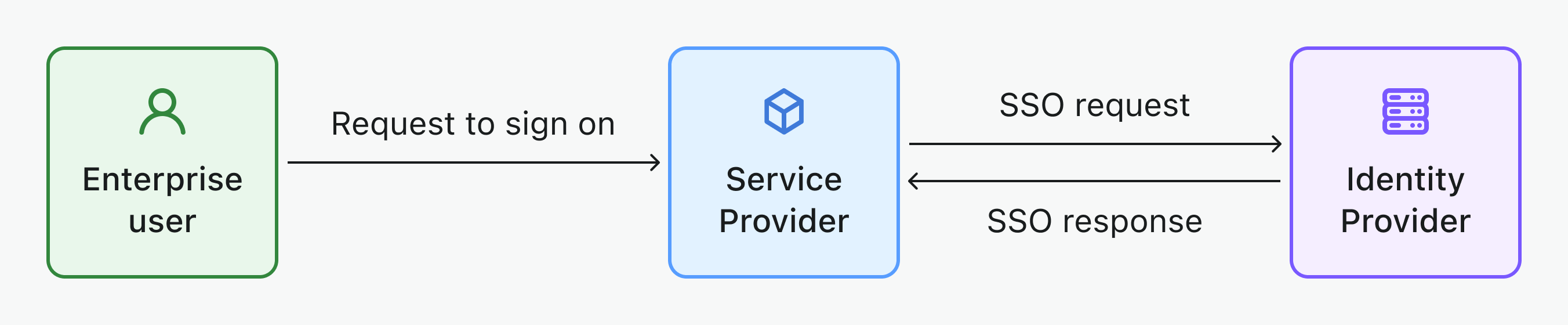

- SP 發起 SSO (SP-Initiated SSO):在 SP 發起 SSO 流程中,服務提供者 (SP) 主動啟動並管理單一登入流程,常見於 B2B 場景。當使用者嘗試存取特定服務或應用(SP)時,會被導向其 IdP 進行驗證。IdP 驗證成功後,驗證權杖會回傳給 SP,授權使用者存取。Logto 支援你的 B2B 服務採用 SP 發起 SSO。

支援的 SSO 協議

- SAML:安全斷言標記語言 (SAML, Security Assertion Markup Language) 是一種基於 XML 的開放標準,用於在 IdP 與 SP 間交換驗證 (Authentication) 與授權 (Authorization) 資料。此協議特別適合處理複雜的企業級安全需求。

- OIDC:OpenID Connect (OIDC) 是建立於 OAuth 2.0 協議之上的簡單身分層。它採用 JSON/REST 通訊,更輕量且適合現代應用架構,包括行動裝置與單頁應用(SPA)。

常見問題

如何在網站上新增 SSO 連接器按鈕並直接以 SSO 提供者登入?

Logto 允許你在網站上新增社交登入按鈕,並直接啟動 SSO 登入流程,無需顯示預設登入表單。請參閱 直接登入 (Direct sign-in) 指南獲取詳細說明。

我需要多少個企業級單一登入 (Enterprise SSO) 連接器?

每個客戶都需專屬連接器,以確保配置隔離、員工管理與權限控管。例如:

- 客戶 A (Okta):「企業連接器 A」使用 Okta,對應

@client-a.com。 - 客戶 B (Okta): 另一個「企業連接器 B」使用 Okta,對應

@client-b.com。 - 客戶 C (Azure AD):「企業連接器 C」使用 Microsoft Azure AD,對應

@client-c.com。

如需多客戶共用存取、無需每客戶單獨設置,建議改用 社交連接器 (social connectors)(如 Google、Facebook),這類連接器不需客戶專屬 IdP 配置。

相關資源

企業級單一登入 (Enterprise SSO) 體驗

IdP 發起 SSO vs SP 發起 SSO企業級單一登入 (Enterprise SSO):原理、運作方式與重要性

單一登入 (SSO) 的藝術